Mac-App und Browser-Erweiterung

Sprinkles: Eigenes CSS und JavaScript auf beliebigen Webseiten

Euch stört, dass die ansonsten hervorragende Nachrichten-Seite des Deutschlandfunks, DLF24, keinen Nachtmodus anbietet? Mit Hilfe der neuveröffentlichten Mac-App Sprinkles könnt ihr euch einfach selbst einen bauen.

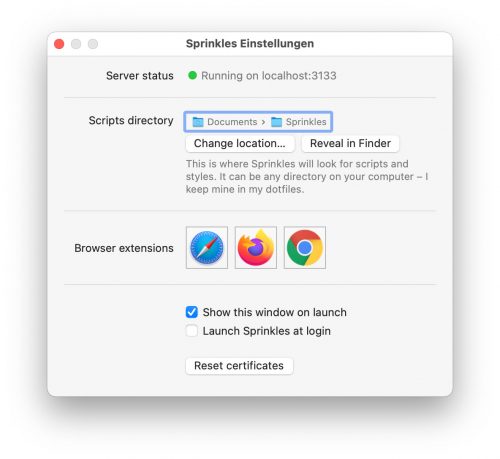

Der kostenfreie Download startet nach der Installation einen Webserver auf eurem Mac, der eigene CSS- und JavaScript-Dateien beim Aufruf beliebiger Webseiten laden und in diese injizieren kann.

deutschlandfunk.de.css oder youtube.com.css

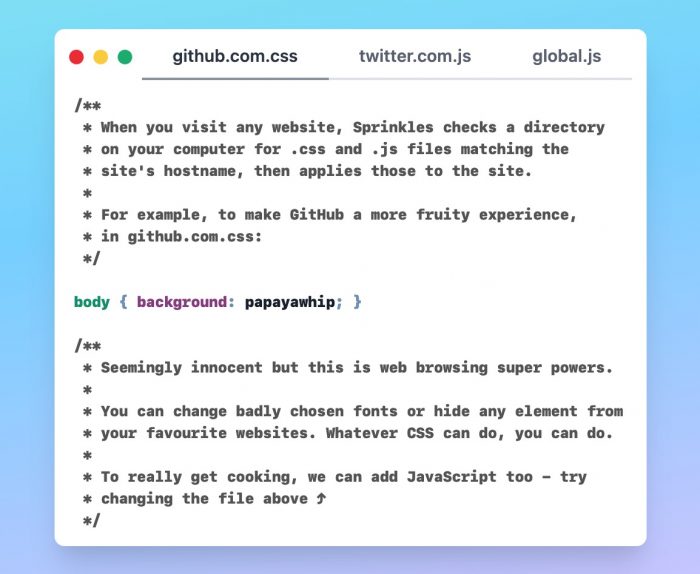

Dafür legt ihr schlicht ein Verzeichnis fest, das Sprinkles im Blick behalten soll und erstellt CSS- und JavaScript-Dateien mit dem Hostnamen der Seite im Dateinamen, auf der diese geladen werden sollen. Eine CSS-Datei, die beim Aufruf der Nachrichten-Wesbeite DLF24 geladen werden soll, trägt damit etwa den Namen „deutschlandfunk.de.css“.

Zudem lädt Sprinkles die beiden Dateien global.js and global.css auf jeder angesteuerten Webseite. Hier lassen sich globale Einstellungen wie etwa die minimale Schriftgröße setzen.

Sprinkles richtet sich an Frickler, die bestimmte Elemente auf ausgewählten Webseiten verstecken, beeinflussen, verbessern oder deaktivieren wollen und ist vergleichbar mit Tampermonkey.

Für Safari, Firefox und Chrome

Die Anwendung bringt Browser-Erweiterungen für Safari, Firefox und Chrome mit und generiert während der Installation eigene Zertifikate, um auch auf SSl-geschützten Webseiten die zusätzlichen CSS- und JavaScript-Dateien zu laden.

Läuft Sprinkles, lässt sich das Verzeichnis mit den persönlichen CSS- und JavaScript-Dateien direkt aus der Menüleiste heraus aufrufen. Hier kann Sprinkles mit zwei Mausklicks zudem deaktiviert werden.

Für erste Gehversuche eignen sich die Beispiel-Scripte des Entwicklers Mikkel Malmberg, dessen global.js etwa ein Tastaturkürzel enthält, mit dessen Hilfe sich die Schriftart der gerade angezeigten Webseite auf eine serifenfreie Systemschrift umschalten lässt.

@media(prefers-color-scheme: dark) {

Damit wird css vom Systemeigenen Darkmode getriggert.

}

Interessante Geschichte. Danke für den Tipp

Ich sag auch danke!

Warum diese App? Dafür gibt’s (wie im Text erwähnt) Userscripts. Bin ich der Einzige, der hier denkt, dass mit Kanonen auf Spatzen geschossen wird?

Ich meine, ein Proxy, der zur Injection verwendet wird, kommt doch eher einer Man-in-the-Middle Attack gleich. Und wer weiß was tatsächlich noch damit gemacht wird? – Ok, vllt etwas paranoid. -,-

Was auch immer gemacht oder nicht gemacht wird, sei dahingestellt. In jedem Fall wird aber die SSL-Verschlüsselung aufgebrochen, was an sich schon keine gute Idee ist :-/

+1

Elegant ist die schlichte Konfig im Dateisystem, die an die FISH-Shell erinnert und Freunde finden dürfte. Zudem macht dies die zentrale Verwaltung der „Userscripts“ beim Einsatz in mehreren Browsern einfach möglich. Ohne die aktiven Scripte immer händisch hin und her kopieren zu müssen.

@Archetim: Wenn ich alles richtig verstanden habe, dann wird hier nichts „aufgebrochen“. Im Gegenteil werden eigene Certs generiert, damit trotz Injektion weiterhin verschlüsselt werden kann. Sehe das Problem nicht.

Zertifikate zu generieren um Scripte zu injizieren ist in höchstem Maße riskant. Damit vertraut der Browser lokalen Zertifikaten. Eine Schadsoftware könnte damit die komplette https Prüfung aufbrechen. Online Banking abgreifen und Manipulieren, und alles was sonst auf der Sicherheit und Intigrität verschlüsselter Web Kommunikation aufbaut. Durch DNS hijacking muss man noch nichtmal mehr auf unseriöse links klicken.

Ehrlich. Verseht den Artikel mit einem dicken Ausrufezeichen. Das ist nur was für Menschen, die verstehen was sie machen. Alle anderen zerschießen sich die komplette Systemsicherheit. Wer Kontrolle über die Software erlangt, kann dann den kompletten Web Traffic Steuern, Manipulieren und Mitschneiden. Das oben beschriebene ist die Funktionsweise eines mitm Proxy. Und das alles für etwas, dass sich Risikolos mit wenigen Zeilen CSS oder JavaScript erzielen lässt.

Für Chrome gibt es eine Extension, die ohne einen lokalen Proxy-Server auskommt, für Firefox kann man das meines Wissens nach mit einer lokalen userContent.css ebenfalls lösen.

dann könnte man hier auch endlich einen Nachtmodus einschalten ?

Gleich mal testen :)