iCloud für Windows bleibt außen vor

Sicherheitsschlüssel für Apple ID: NFC, USB oder Lightning?

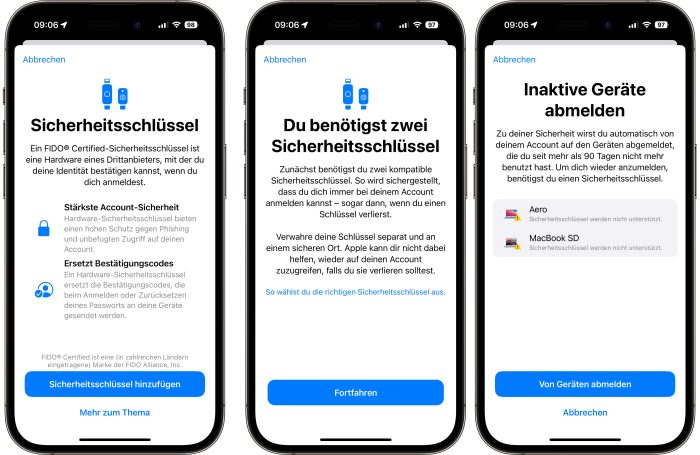

Zeitgleich mit der Ausgabe von macOS 13.2 und iOS 16.3 hat Apple ein neues Hilfe-Dokument veröffentlicht, das detailliert über die Verfügbarkeit, die Mindestvoraussetzungen und den Einsatz der neuen Funktion „Sicherheitsschlüssel für Apple ID“ informiert.

Wie berichtet hat Apple mit den beiden System-Aktualisierungen jetzt die Möglichkeit geschaffen, die eigenen Apple ID mit zusätzlichen Hardware-Schlüsseln vor unbefugtem Zugriff zu Schützen.

- Hilfe-Dokument #HT213154: Über Sicherheitsschlüssel für Apple ID

Diese werden nach der Ersteinrichtung bei zukünftigen Login-Vorgängen als so genannter „zweiter Faktor“ immer dann vorausgesetzt, wenn ein Apple-Gerät mit einer Apple ID verknüpft werden soll. Der so vorgenommene Login ist 90 Tage lang gültig und muss anschließend erneut autorisiert werden.

Unterschiedliche Sicherheitsschlüssel verfügbar

Apples „Sicherheitsschlüssel für Apple ID“ unterstützen alle FIDO-zertifizierten Sicherheitsschlüssel. Diese werden in unterschiedlichen Ausführungen mit NFC-Chips, Lightning, USB-C und USB-A-Verbindungen angeboten. Wer ausschließlich sein iPhone absichern will, ist mit den NFC-Modellen gut versorgt. Wer auch seinen Mac schützen will, der sollte auf einen Sicherheitsschlüssel mit USB-C-Port setzen, die sich laut Apple mit einem Lightning-auf-USB-C-Adapter meist auch direkt am iPhone nutzen lassen. Zudem ist davon auszugehen, dass bereits das diesjährige iPhone selbst auf einen USB-C-Port setzen wird.

Der YubiKey 5C von Yubico unterstützt USB-C- und NFC-Verbindungen. Der YubiKey 5Ci unterstützt USB-C- und Lightning-Verbindungen.

iCloud für Windows bleibt außen vor

Während der Ersteinrichtung der „Sicherheitsschlüssel für Apple ID“ prüft Apple, welche Rechner aktuell mit eurer Apple ID verbunden sind und spricht Warnungen aus, sollten Inkompatibilitäten festgestellt werden. iCloud für Windows etwa unterstützt die Sicherheitsschlüssel gar nicht. Werden diese eingerichtet, kann iCloud nicht mehr auf Windows-Rechnern genutzt werden.

Auch Kinder-Konten und Macs mit älteren macOS-Versionen werden nicht unterstützt. Ebenfalls interessant: Um nach der Einrichtung der „Sicherheitsschlüssel für Apple ID“ eine Apple Watch, ein Apple TV oder einen HomePod mit einer Apple ID zu verknüpfen wird ein iPhone oder ein iPad vorausgesetzt. Ein Mac allein reicht hier nicht aus.

Jemand eine Ahnung, warum die Updates für Apple TV und HomePods zurückgezogen wurden?

Da wurde nichts zurückgezogen. Es ist ja noch nicht mal erschienen.

Weil sie einen Bug enthalten haben?

Benötigt man das als Privatperson ?

Mehr Sicherheit ist wohl immer gut, am Ende reicht für 99% aber auch die normale 2FA

Die normale 2FA reicht bedingt aus. SMS oder Email ist manipulierbar. Fido Stick ist extern. Aber auch da muss man aufpassen. Wenn verloren einen zweiten haben mit den selben Codes. Oder zu jedem 2FA Schutz zusätzlich Wiederherstellungscodes erzeugen. Mit dennen kommt man dann in den Account ohne Fido Stick.

Es geht hier um den privaten Gebrauch, da kann man wohl die Sicherheit als gut genug betrachten. Liegt aber immer an der persönlichen Einschätzung.

Ansichtssache, verstehe aber die Aussage privat oder geschäftlich nicht. Die Daten die erzeugt werden sind immer personenbezogenen, egal ob privat oder geschäftlich.

Gute Frage,

um sich gegen Phishing zu schützen vielleicht ja.

Der Preis für die Schlüssel jedoch scheint mir aktuell übertrieben.

Zudem wüsste ich nicht wo ich die zwei Schlüssel sicher lagern sollte:

– Diebstahl

– Feuer

– …

Eigentlich benötigt man dazu zwei Tresore , eine davon mit Schutz gegen Feuer.

Hi Olaf. Ja. Ich habe zwei

Ja für alle, die sich verfolgt und ausspioniert fühlen.

Wird’s genug geben.

Geschäftlich denke ich kann’s sinnvoll sein.

Privat auch. Sag nur Paypal usw. Denke bitte vorher nach.

Die wenigstens werden privat das Risiko eines Verlustes all ihrer Zugänge eingehen. Geschweige denn, dass sie überhaupt den Weg des Mehraufwandes gehen. Für privat bis auf wenige Ausnahmen irrelevant.

Denke bitte vorher nach!

Für den Zugang zu Paypal müsste der Angreifer

Natürlich ist mehr Sicherheit immer noch besser, aber hier geht es erheblich auf Kosten des Komforts und dem Risiko des Verlustes/Ausfalls des Schlüssels.

Was soll denn da passieren. Keine Ahnung. Oh man. Dieses System bieten schon andere Dienstleister im Netz an. Apple ist eher Schlusslicht mit der Entscheidung es einzubinden. Es gibt bei einer 2FA immer Wiederherstellungscodes, egal Fido Stick oder nicht. Wenn man sein Stick verliert weil man kein zweiten hat. Einfach den Passwort Manager starten und den Wiederherstellungscodes anwenden. Und ja, Leider ist bei vielen der Punkt in Thema Sicherheit noch nicht gefallen. Bis auf den Tag wo deine Daten missbraucht werden. Einfach mehr Artikel über das Thema lesen, Videos schauen. Und testen. Habe das schon zwei Jahre so. Und wenn 2FA im Browser dann danach so einstellen das er beim schließen oder verlassen der Seite den Session Token löscht. Sonst ist man auch damit in deinem Konto drinnen. Wacht auf. Oder fallt halt rein. Lach mich jeden Tag krank. Nicht wissen schützt halt nicht.

Ich hätte gerne so einen Schlüssel um meinen Schlüsselbund zu entsperren. Bei jedem Zugriff, nicht alle 90 Tage

Jop so wird der Zugang wieder mehrere Tage über Geräte Token freigegeben.

Und endlich im Jahr 2023 schafft es die reichste Firma der Welt, die vorgibt, dass ihr Sicherheit so wichtig sei, Yubikeys zu supported. Das sollte zum 1×1 gehören. Freue mich aber sehr, dass es nun auch Apple auf die Reihe bekommen hat.

Eine LIghtning-Smartcard zu kaufen ist wohl die schlechteste von allen Optionen. Der Setup der Yubikeys via NFC hat hier einwandfrei geklappt. Braucht man gar nicht mit Ports fummeln.

Danke Apple, dass es nun endlich geht.

Seid ihr sicher, dass man den Zugang alle 90 Tage bestätigen muss? Für mich klingt das eher so als müsste man erneut bestätigen, wenn ein Gerät 90 Tage nicht genutzt wurde.

Hieß es nicht bei iOS16 release, dass man in Zukunft das iPhone selbst als FIDO Key (Ersatz) verwenden kann? Kommt das noch, oder hab ich da was falsch verstanden?

Also der Aufwand ist mir persönlich zu hoch, vor allen wenn man mehrere Apple Geräte hat, wieder einen Stick mehr mit schleppen…bleibe bei 2FA, hoffe das 2FA in der Zukunft noch weiter existieren wird.

2FA bleibt 2FA, bloß was wird das zweite sein um den Account zu entsperren. Da gibt es von CCC oder heise.de usw. genug Artikel die aufzeigen das im Browser Webautin und generell ein Fido Stick die sicheren Methoden sind. Alles andere ist zu schwach.

Hier noch eine super alternative zum YubiKey, SoloKey damals auf Indiegogo unterstützt. Funktioniert tadellos.

Link: https://solokeys.com/

Hat der Solo V2 NFC ? Kann da nichts finden

Ja der SoloKey V2 hat NFC.

Wird auch von iOS16.3 als FIDO Stick erkannt.

Alternativ geht auch der NitroKey 3

Also ich kann bei meinem iPhone12mini den Nitrokey 3A NFC nicht hinzufügen….

Hab mir zwei bestellt… beide werden nicht erkannt… NFC Tag auslesen klappt bei 2 von 10 Versuchen mit den NFC Tools… manchmal kommt der Hinweis, das ein NFC Tag erkannt wurde, welches auf eine Webseite verweist…

Beim hinzufügen wie gesagt nixus :(

Hat jmd. den Nitrokey 3A NFC am iPhone zu laufen?

Alles ausverkauft:

https://leetronics.de

Und dann bin ich auf Geschäftsreise in Asien, wohin ich natürlich ungerne meinen FIDO-Stick mitnehme und dann sind die 90 Tage abgelaufen und ich soll mich erneut authentifizieren.

Unpraktischer bs

Für privat vollkommen übertrieben. Ich seh schon die ganzen Kinder heulen, weil sie ihren ollen Stick verloren haben und nicht mehr in ihr Konto kommen.

Dafür hat man einen zweiten key zu Hause im Safe liegen oder im Schließfach bei der Bank.

Wer ist denn dieser man?

Der im Safe wohnt oder in der Bank.

Nicht wissen schützt nicht. Das ist der Stand der Technik. Finde dich damit ab oder lass dich beklauen. Ist total simple

Ich stell mir eher die Frage Fido mit NFC und USB-C und kein Lightning mehr, weil langfristig wird das iPhone ja keinen Anschluss mehr haben und dann ist die eine Seite des sticks unsinnig. Was denkt Ihr?

ich würde auf NFC bzw. USB-C gehen. falls man dann doch USB-A braucht gibt es ja adapter

Ja so dachte ich auch. Danke für die Zustimmung!

Nicht zu vergessen man braucht zwei dieser Key. Einer als Backup fals der erste kaputt oder verloren geht.

Stimmt schon aber man hat zur Not die WiederherstellungsCodes um rein zu kommen. Muss es halt dann eben neu aufsetzen.

Wenn man die verfügbaren Dongles noch etwas länger machen könnte, dann müsste man sich nicht so viel Mühe beim Abbrechen geben.

Kostet zuviel – brechen wohl auch so schon ausreichend viele ab ;)

Sicherheit kostet immer. Und abbrechen hat nix damit zu tun. Gibt auch nano kleine die nicht abbrechen.

Benötigt man zwei Keys für zwei Accounts (Familienfreigabe) oder kann man einen gemeinsamen Key benutzen?

Ärgerlich das icloud für windows nicht unterstützt wird, zumal windows dies unterstützt.

Was ist denn, wenn ich unterwegs bin und mein stick nicht dabei ist. Kann ich dann wenigstens jemanden zu hause am ipad erklären, dem stick dort einzustöpseln?

Schon mal an Stick mitnehmen gedacht. Dein Hausschlüssel nimmst du ja auch mit.

Gibt Leute, die haben überhaupt keinen Schlüssel mehr, Nuki und Tesla sei Dank.

Dann gute Nacht, hier geht es um Datenschutz und man merkt schnell hier, wer keine Ahnung hat. Tesla, keine Qualität, kein Datenschutz, und hässlich sehen Sie auch aus. Ist nur Hype wo jeder mit macht und das Gehirn ausschaltet.

Ich sag’s kurz und schmerzlos: Solange ‚iCloud für Windows‘ und Kinder-Konten außen vor sind, ist das Ganze für privat – gerade für Familien – sinnfrei. Gerade bei Familien ist, von Kindern mal abgesehen, mindestens ein Windows-Rechner vorhanden…

Sicherheit ist wichtig, keine Frage. Aber wenigstens die eigenen Produkte – und da gehört iCloud für Windows nun mal dazu – sollte man komplett unterstützen! Und ganz ehrlich: Bei „älteren Macs“ kann es nicht an der Hardware liegen oder?