Sicherheitslücke „KeySniffer“: Viele drahtlose Tastaturen mit USB-Dongle sind unsicher

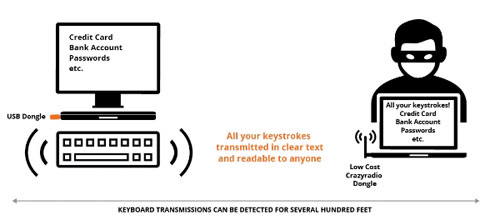

Die Sicherheitsforscher von Bastille Networks haben drahtlose Tastaturen mit USB-Dongle untersucht und Beunruhigendes herausgefunden. Ein nicht zu vernachlässigender Teil der Geräte überträgt sämtliche Informationen unverschlüsselt und macht es Hackern damit einfach, beispielsweise eine Passworteingabe mitzuschneiden. Die Sicherheitslücke wurde mit dem passenden Namen KeySniffer versehen.

Beim Blick auf die Liste der betroffenen Produkte finden sich bekannte Namen wie Anker, HP, Kensington oder Toshiba. Ein Angreifer kann dem Bericht zufolge den Datenverkehr auch aus „mehreren Hundert Fuß“ Entfernung noch mitschneiden und muss dabei nicht aktiv auf die betroffenen Geräte zugreifen. Das Abhören des Funkverkehrs mithilfe geeigneter Software genügt völlig. Allerdings besteht umgekehrt zumindest theoretisch auch die Möglichkeit, eigene Kommandos an den Computer zu übermitteln.

Auch wenn sich aufgrund der Beschaffenheit Schwachstelle sicher nicht von einer akuten Bedrohung für große Nutzerkreise schließen lässt – ein Angreifer muss ich zumindest in der Nähe befinden und dementsprechend wohl auch gezielt vorgehen – der potenziell mit der Benutzung der betroffenen Geräte verbundenen Gefahr solltet ihr euch bewusst sein. Die Erkenntnisse sollten zudem dazu beitragen, dass Käufer von drahtlosen Tastaturen auch die Art und Weise der Datenübertragung berücksichtigen und die Hersteller entsprechend eindeutig darüber informieren.

Wie sieht es mit den ganzen Logitech Produkten aus?

Das sind die die, die die breite Masse nutzt.

Hat da jemand Erfahrungen?

Wo ist dein Problem? Steht Logitech in der Liste der betroffenen Produkte?

Glaubst du wirklich, dass der durchschnittliche Internet-User heute noch die geistige Fähigkeit besitzt einen Artikel vollständig durchzulesen? :D

Please note: we have tested the above products, but this should not be considered an exhaustive list of all vulnerable keyboards. There may be other brands/models that are vulnerable to this, or other attacks. Please sign up for alerts to be notified as new information comes to light.

Die Frage war also nicht „so doof“…

Logisch hat vor etwa einem halben Jahr eine ähnliche Schwachstelle bei Unifying-Geräten durch Firmware-Updates gestopft. Im Zweifel also einfach prüfen, ob auf dem USB-Dongle die neueste Firmware installiert ist.

„Logisch“ = „Logitech“… :-(

Unter den Logitech SetPoint-Einstellungen/Tastatur/Funk kannst du feststellen, ob die Tastatur gesichert ist (Schloss-Symbol), ergo verschlüsselt.

*puh* Glück gehabt. Ich habe ja gar keine drahtlosen Tastaturen im Einsatz, da Apple immer noch keine mit Ziffern-Block anbietet.

Gilt nicht für BT!

Wird es Firmwareupdates dafür geben um diese Sicherheitslücke zu schließen? Ist schon etwas bekannt?

Kensington ist bisher der einzige Anbieter, der ein Firmwareupdate angekündigt hat.

Ja.

Ich wusste gar nichts, dass Bluetooth eine so große Reichweite hat.

Die drahtlosen Mäuse und Tastaturen funken auch nicht per Bluetooth, sondern im 2,4Ghz-Funknetz mit proprietären Protokollen der Hersteller.

Ist doch schon seit 2010 bekannt

http://www.crn.de/security/art.....81551.html

Korrekt. Hat aber niemand interessiert. Damals waren die Befindlichkeiten noch ein wenig anders.

um so schlimmer.

Genau deswegen durften seit jeher keine Funktastaturen/-mäuse im Unternehmen eingesetzt werden.

.

Und wer als Privatanwender mal ein paar € mehr ausgegeben hat, bekommt schon seit mehr als 10 Jahren von Logitech Funktastaturen, die verschlüsseln.

Nachtrag: … bei uns im Unternehmen … ;)