Auch über das Internet steuerbar

Security-Forscher: Sonos-Lautsprecher Opfer gezielter Angriffe

Sonos-Lautsprecher sind in etwa so sicher wie das WLAN, in das die Multiroom-Speaker eingebunden wurden. Seid ihr in einem Netz eingebucht, in dem auch Sonos-Lautsprecher funken, könnt ihr diese nach Belieben steuern.

Eine Authentifizierung bzw. die Abfrage von Nutzernamen und Passwörtern kennen die Lautsprecher nicht. Lässt euch euer Zahnarzt in Praxis-WLAN, um euch so die Wartezeit zu verkürzen, könnt ihr die Sonos-Lautsprecher am Empfang einfach ansteuern und eure Wunschmusik abspielen.

Dies erleichtert den Betrieb der smarten Speaker in Wohngemeinschaften und geteilten Büros ungemein, kann unter Umständen jedoch auch zu unschönen Nebeneffekten führen.

So machen die Security-Forscher von Trend Micro aktuell darauf aufmerksam, dass zahlreiche Sonos-Lautsprecher hinter schlecht konfigurierten Routern arbeiten und mit etwas Zeiteinsatz auch über das Internet angesteuert, aktiviert und fernbedient werden können.

Nach einem einfachen Portscan hätte man abertausende Sonos-Lautsprecher in Europa und den USA ausgemacht, die man einfach hätte kontrollieren können. Zudem sei es möglich gewesen die E-Mail-Adresse der registrierten Sonos-Nutzer aus den Lautsprechern auszulesen.

Die knapp 50 Seiten lange Fallstudie „The Sound of a Targeted Attack“ könnt ihr hier als PDF-Datei laden. Nach Angaben des Trend Micro-Teams hätte Sonos schnell auf die Kritik der Security-Spezialisten reagiert und zumindest den Zugriff auf die Konfigurationsoberfläche über das Internet unterbunden.

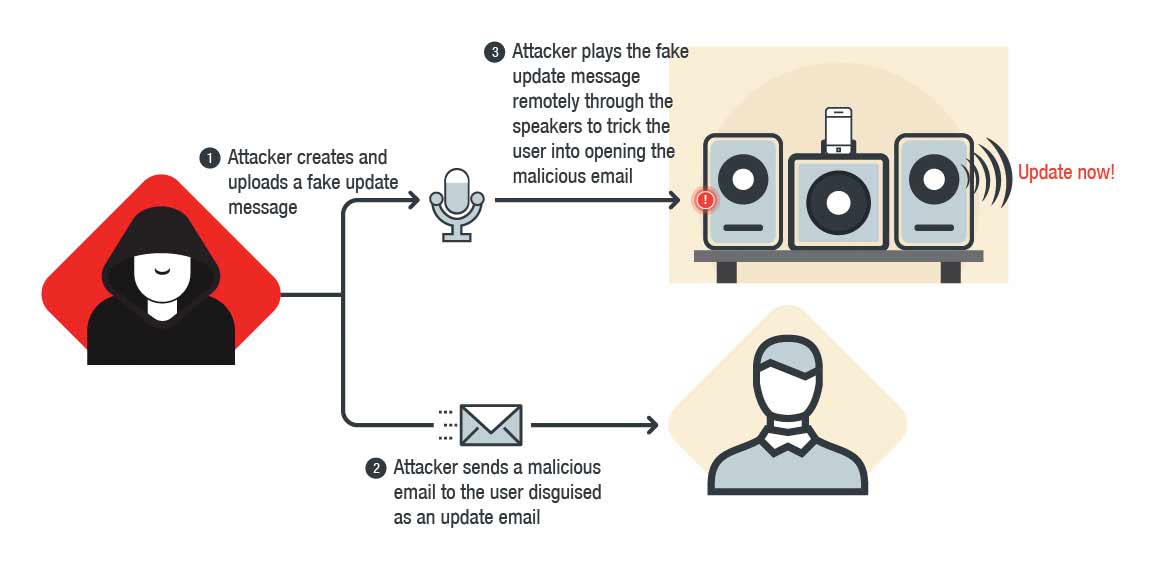

Zudem merkt Trend Micro an, dass das geschilderte Angriffs-Szenarien – Dritte könnten die Musikvorlieben von Sonos-Nutzern studieren und diesen gezielte Phishings-Mails schreiben bzw. akustische Update-Meldungen einspielen und per E-Mails schadhafte Dateien verteilen – nur selten von Dritten ausgenutzt werden dürfte.

With the popularity of IoT devices growing every day, it is very important to be knowledgeable of the built-in security of these devices that ultimately could affect the owner and make them a target of an attack. […] With the Sonos, this was the case with the unauthenticated SOAP XML interface, and the web interface that leads to the information leakage. While these devices are never supposed to be exposed on the internet, we have shown that they can and will nd their way directly on the internet. We believe that the manufacturers should do whatever they can to make sure that their devices are secured enough that if it is placed on the internet, the likelihood of attack is really low.

Wie immer: alles was populär ist, ist für Hecker interessant.

Ja, Gärtner und so…

:D die bösen Hecker!

Abgesehen davon: ist doch schon ewig bekannt dass fast alle Smarthomegeräte durchweg Sicherheitskücken haben.

Wer sowas betreibt muss sich nicht wundern wenn Einbrecher bald noch genauer planen können.

So what

So ein Heckmeck.

Sonos-Boxen sind extrem easy zu managen, aber eine kleine Authentifizierung würde auch nicht schaden. Bei iRobot oder auch Hue muss man z.B. eine Taste drücken, dann ist für eine limitierte Zeit eine Kopplung möglich. Sowas wäre sicher auch für Sonos kein Problem und für den Anwender kein übertrieben großer Aufwand.

Vor ein oder zwei Jahren musste man sich, bei erstmaliger Verbindung, bei Sonos (jedenfalls bei der AMP) über die Play und Leisertaste authentifizieren. Dies wurde bei einem Update abgeschafft.

Wäre mir auch lieber. Einmal auf den Playknopf drücken wenn man mit einer neuen Sonos App, oder Software zugreifen möchte. Schadet keinen. Zumal ein Player ja maximal in Hörweite ist. Klar müsste der Zoneplayer dann eine Art Micro Datenbank aufbauen.

Also ich habe hier zwei frische Player:1 stehen, da musste ich genau das tun, mit neustem Update…

Beim ersten einrichten musste ich dies auch vor zwei Wochen tun. Ich habe gestern mein iPad neuinstalliert (ohne Backup) und konnte mich über die App direkt verbinden. Ich musste nur ein bestehendes Setup auswählen

Wenn besagter Zahnarzt was im Kopf hat, wovon ich ausgehe, hat er eh ein Gastnetzwerk ohne eigene Geräte in betrieb. Alles Andere ist stümperhafter Dilettantismus.

Also, wenn jemand etwas im Kopf hat, wovon ich ausgehe, hat er eh ein Gedankengang ohne Herablassung in Betrieb. Alles andere ist stümperhafter Dilettantismus.

—

Nun, du weisst ja, wie oft ein guter Handwerker sich mit Elektroniksteuerungen auskennt. Etwa genauso oft, wie Bürolisten ihre Wohnung restaurieren, das Auto flicken oder das Gartentor schmieden. Es geht nicht darum, dass jeder alles kann, sondern in seinem Arbeitsgebiet gut ist. Und somit wäre Sonos in der Pflicht für Sicherheit zu sorgen. Sicher nicht der Zahnarzt. Und wenn die Leute vertrauenswürdig wären und ihre Finger von etwas lassen, was nicht für sie vorgesehen ist, brächte es gar keine Sicherheitsvorkehrungen mehr.

Also liegt es letztendlich am Charakter. So oder so.

In einem gesicherten Netz ist auch der Lautsprecher sicher wie ein Sturmgewehr in der Waffenkammer.

Einwand berechtigt, aber auch nicht schlimmer als die meisten PCs/Macs im lokalen WLAN mit Dateifreigaben. Wer seinen Router nicht im Griff hat, hat halt leider Pech.

Irgendwie sehe ich mich täglich ganz anderen Gefahren ausgesetzt als der durch Sonos Lautsprecher.

Und welche Gefahren wären das?

Ok. Dann hab ich ja richtig getippt auf das AFD Stammtischgelaber!

Wenn ihm Alexa eins auswischt, und Siri einen drauf haut?

Oder die klassische Bananenschale.

@benz Dir kann natürlich nichts passieren wenn Du Dich hinter Deinem Play1 versteckst.

Selbst wenn Du Dir Deine Augen verschließt wird es nicht besser. Ich wünsche Dir nur das es niemals einen Deiner lieben trifft.

Lach. Genau! In zwei Jahren hat sich diese „Partei“ eh selbst zerlegt. Gott sei dank.

Hat es jemand geschafft über VPN auf die sonos lautsprechet zuzugreifen?!

Das funktioniert wohl leider nicht.

@iSynTom Es funktioniert mit der App Sonosequencr super über einen VPN.