Ab Version 5.7.3 verwundbar

Nach Mac-Hack: Zoom mit wichtigem Sicherheits-Update

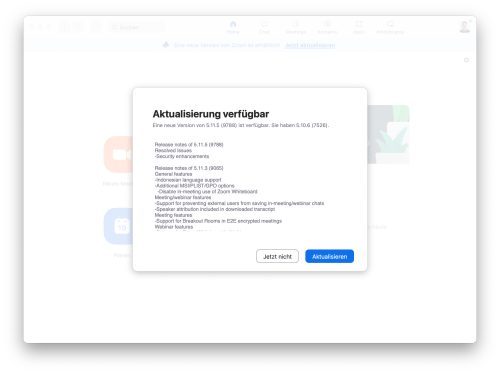

Die Videokonferenz-Anwendung Zoom hat am Wochenende eine Aktualisierung ausgegeben, die Anwender des Home-Office-Begleiters umgehend einspielen sollten. Die neue Version 5.11.5 adressiert eine so genannte „Privilege Escalation“-Schwachstelle, die unter Apples macOS-Betriebssystem dazu genutzt werden konnte, einen eigentlich eingeschränkten Benutze-Account mit den Rechten eines Systemadministrators auszustatten.

Der Bereitstellung der Aktualisierung vorausgegangen war ein Artikel des amerikanischen Technik-Portals The Verge. Dieses hatte am Freitag unter der Überschrift „Mit Zoom-Installationsprogramm: Forscher verschaffen sich Root-Zugang unter macOS“ über eine länger bekannte Schwachstelle im Zoom-Installer berichtet, die dem in der Mac-Community bekannten Programmierer Patrick Wardle aufgefallen war.

Präsentation auf „Def Con“

Wardle selbst hatte auf der Sicherheitskonferenz Def Con, die am Freitag in Las Vegas abgehalten wurde, einen Talk über die Schwachstelle gehalten, die von Zoom zwar schon teilweise behoben, bislang aber nicht vollständig beseitigt wurde. Dies hat sich am Samstag, nur einen Tag nach der „Def Con“-Präsentation, nun glücklicherweise geändert.

Die Zoom-Verantwortlichen geben an, dass die Sicherheitslücke in allen Zoom-Versionen ab Ausgabe 5.7.3 anzutreffen ist und empfehlen allen Nutzern die schnellstmögliche Aktualisierung auf die nun bereitgestellte Ausgabe 5.11.5. Die entsprechende Aktualisierung lässt sich auf der Webseite https://zoom.us/download aus dem Netz laden oder direkt über die Zoom-Applikation selbst installieren. Hier wählt ihr im Menü „Zoom.us“ > „Auf Aktualisierungen prüfen…“ und installiert das nun angebotene Update.

Wardle hat Zoom für das schnelle Eingreifen nach seiner Präsentation auf dem Kurznachrichten-Portal Twitter bereits gelobt.

Musste zuerst an nen neuen Burger denken. ^^

Alles wird aus Hack gemacht… :-D

Acht Monate sind nicht gerade fix…aber Wardle muß Zoom ja dafür loben und hat brav gewartet, sonst gibt’s ja kein Geld!

Zitat:

„Following responsible disclosure protocols, Wardle informed Zoom about the vulnerability in December of last year. To his frustration, he says an initial fix from Zoom contained another bug that meant the vulnerability was still exploitable in a slightly more roundabout way, so he disclosed this second bug to Zoom and waited eight months before publishing the research.“

Jitsi oder BigBlueButton.

Die beste Variante sich vor zoom zu schützen ist, es nicht zu verwenden.