Ohne Passwort-Abfrage

macOS High Sierra: Sicherheitslücke erlaubt Schlüsselbund-Zugriff

Der Security-Experte Patrick Wardle demonstriert mit seinem Hinweis auf eine Schwachstelle in der Passwort-Verwaltung von macOS High Sierra ein gewisses Maß an Verantwortungslosigkeit.

Statt den branchenüblichen Rresponsible Disclosure-Richtlinien zu folgen und Apple unter vier Augen auf die Sicherheitslücke im gestern veröffentlichten Betriebssystem-Update hinzuweisen, hat der Hacker seinen Twitter-Client angeworfen und die ganze Welt über einen Fehler im macOS-Schlüsselbund informiert.

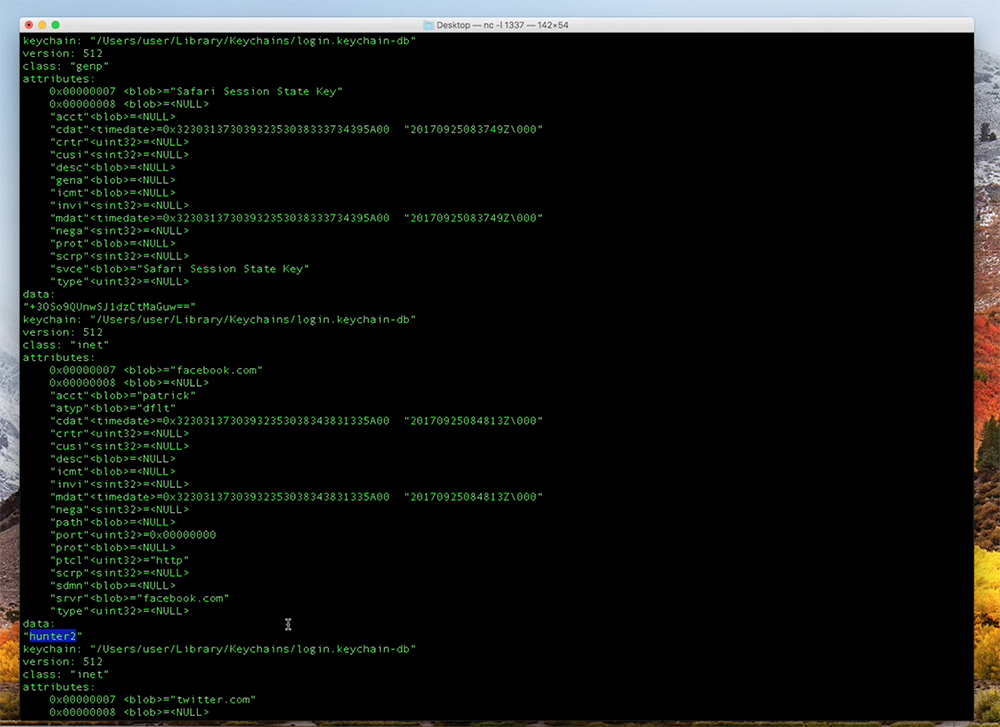

Laut Wardle, der den Bug in einem Vimeo-Video demonstriert, ist es nicht-signierten Drittanwendungen möglich, die Einträge des macOS-Schlüsselbundes im Klartext auszulesen, mitsamt der zugehörigen Passwörter zu speichern und an beliebige Server zu senden. All dies ohne eine Passwort-Abfrage von Seiten des Systems.

Ausschlaggebend für die punktgenaue Veröffentlichung des Hinweises zur High Sierra-Veröffentlichung scheint Wardles Ärger über Apples Untätigkeit zu sein. Variationen des Bugs sind bereits seit über einem Jahr bekannt, wurden von Cupertino bislang jedoch nicht adressiert.

Immerhin: Die Sicherheitslücke lässt keine entfernten Angriffe auf euren Mac zu, sondern setzt voraus, dass ihr ein zwielichtiges Programm auf eurem System installiert und ausführt.

Wardle kommentiert gegenüber dem Wirtschaftsmagazin Forbes:

Without root priveleges, if the user is logged in, I can dump and exfiltrate the keychain, including plaintext passwords. Normally you are not supposed to be able do that programmatically.

Wollte gerade updaten – danke, dass ihr mir die Entscheidung lieber doch zu warten abgenommen habt :-)

Auch vorherige Versionen von Mac OS sind davon betroffen, nicht nur High Sierra.

Die Lücke besteht doch schon in Vorgängerversionen, wenn ich das richtig verstehe. Also Update oder nicht ist da auch egal.

Kannst ruhig von updaten, wenn du höher als 10.9 bist. Den Bug gibts anscheinend schon seit 10.10. Siehe Link im Text.

Die Lücke scheint es ja schon seit einem Jahr zu geben oder habe ich das falsch verstanden?

Ist auch in alten Versionen!

Das macht keinen Unterschied. Der gleiche Bug ist auch schon in Sierra vorhanden

Oh man

ich zitiere mal „Variationen des Bugs sind bereits seit über einem Jahr bekannt, wurden von Cupertino bislang jedoch nicht adressiert.“ Damit dürfte wohl auch das Betriebssystem davor schon so ein Problem haben.

Der Bug ist seit einem jahr bekannt → High Sierra ist jünger als 1 Jahr —> auf Sierra ist betroffen.

Kannst also genausogut updaten

Mal wieder nur die Überschrift gelesen! *Kopfschüttel*

Wer lesen kann… Vielen Dank für die vielen Hinweise :-)

Werde aber trotzdem noch nicht updaten – genau wie bei iOS 11 warte ich auf die hoffentlich bugbefreiten Folgeupdates.

Ich finde die Apple-Updates bekommen leider immer mehr Ähnlichkeit mit Microsoftupdates – zwar nicht in der Häufigkeit, dafür aber in der immer weniger vorhandenen Qualität…

iOS 11 ist das beste Update seit langem. Welche Bucks sind dir bekannt? Seit ich es drauf habe gab es 2 mal ein Problem. Bei iOS 10 hatte ich mehr Probleme die bis zuletzt nicht gefixt wurden.

@Blub: Dein subjektiver Eindruck! In der Masse gibt es scheinbar leider gravierende Probleme mit iOS 11. Für meinen Teil kann ich das nur bestätigen: iOS 11 war das erste iOS Release, von dem ich nach wenigen Tagen wieder downgraden musste ..

Btw. Bucks -> Bugs ;)

Wie wäre es den Artikel zu lesen? Es sind auch frühere macOS Systeme (betont High Sierra, weil neu und dennoch weiterhin die gleiche Sicherheitslücke) von diesem Problem betroffen.

Ob warten hilft?Da es scheinbar ja schon ein Problem ist das länger besteht und damit vermutlich auch in den älteren Versionen besteht

Deshalb und einmal mehr: late adopter haben weniger Ärger! Gilt auch für iOS 11^^

Wieso? Hast du noch 10.9 laufen? Das Problem gibt es bereits in vorigen Versionen (auch Sierra). Dafür haben die Versionen dafür andere Sicherheitslücken. Du kannst also genauso gut updaten. Es ändert sich nichts (außer, dass vielleicht andere Schwachstellen und Bigs gefixt wurden).

Du Schlaumeier ich hab El Capitan und habe das Problem nicht! :-p

Noch so ein Experte der nur die Überschrift gelesen hat!

Naja, andererseits finde ich den aktuellen Trend bedenklich, dass zunehmend die Überschriften irreführend formuliert sind. Man hätte problemlos „Seit macOS 10.x: …“ schreiben können. So hätte auch der eilige Leser die wesentliche Information korrekt erfasst.

Leider hat sich dieser reißerische Stil inzwischen vom Boulevardblatt in alle Medien ausgebreitet. So entstehen unnötig Gerüchte und Unwissenheit. Und am Ende wählen die Leute AfD.

(Diesen unpassende Schlussfolgerung konnte ich mir nicht verkneifen. In der heutigen Zeit bitte keine Artikel und keine Postings mehr ohne die zu erwähnen! ;-)

Aber nicht lesen können hilft keinem.

Schreib Dich nicht ab.

Das kann man lernen.

Der Bug ist doch schon 1 Jahr alt und damit auch unter Sierra schon vorhanden…

Der Bug ist älter. Klar. Entdeckt wurde er erst jetzt im September. Es ist nicht der gleiche, der vorher schon bekannt war. Trotzdem ist er auch auf Sierra vorhanden.

Zwielichtiges Programm soll heißen??

Das du die „Ich_lese_dir_deine_Passwörter_im_Klartext_aus.exe“ nicht installieren sollst.

.dmg *facepalm*

.exe xD

YMMD :-D

.dmg heißt es eigentlich im installierten Zustand auch nicht mehr, sondern .app soweit ich weiß.

@iAxel

Es geht ja darum wie das Programm vor der Installation heißt.

Zum Beispiel „gecrackte“ Software, die normalerweise Geld kostet, kostenlos vom dubiosen Seiten laden.

meinst du CCleaner?

Kannst du lesen?

CCleaner war doch unter macOS kein Problem, oder?

Ich verstehe das so, da der Bug seit einem Jahr bekannt ist, er auch auf Vorgänger-OS vorhanden sein dürfte.

Hilft nur beten, und alles ohne 2 Faktor aus der Keychain löschen.Das reduziert den Schaden und nach Fehlerbehebung alle PW ändern!

Ich sehe das „gewisse Maß an Verantwortungslosigkeit“ im Kontext der Dauer des Bestehens des Bugs nich bei Patrick Wardle.

Absolut richtig. Auf Feedback reagiert Apple teilweise gar nicht, somit muss Apple gerne mal so in der Presse stehen.

Der Zeitpunkt und die Art der Veröffentlichung (ein Tweet und ein Video) war aber schon eine Dreistigkeit.

Ja. Gut so.

Einfach nur verifizierte Apps oder nur aus dem App Store zulassen und gut ist… immerhin muss man selber aktiv etwas aus dem Netz laden und installieren, sowas sollte keinem per Zufall passieren…

Etliche Entwickler sehr guter Programme verabschieden sich allerdings mittlerweile aus dem AppStore – abgesehen davon gibt’s dort gerade auch Profi-Software gar nicht.

Bis auf die Profi-Software stimme ich dir zu.

Verifizierte Apps können genauso gut den Keychain auslesen.

Es geht hier um einen unglaublichen Buck. Wisst ihr wieviele davon das Windows hat? Ich kann mich in den 15 Jahren in denen ich ausschließlich Windows benutzt habe nicht daran erinnern einmal ein System gehabt zu haben ohne Viren und was man sich sonnst noch alles einfangen kann. Bei Windows hat man ständig was. Es gibt auch ständig Updates deswegen. Es vergeht kaum ein Start ohne ein Update. Das ist nervig. Dann habe ich lieber einen einzigen bekannten Buck bei dem man sich erstmal was einfangen muss damit der ausgenutzt werden kann.

Stimmt!Die permanenten Updates hab ich schon vergessen.

*Bug….

Der Begriff bedeutet „Käfer“ und bezieht sich auf die ersten Rechenanlagen bei denen Käfer, Spinnen, etc. zu Kurzschlüssen in den Anlagen und damit zu Fehlern in der Datenverarbeitung führten.

Ein Buck, also ein (Reh-)Bock, ist doch etwas zu groß, um in einen Rechner zu passen… ;)

Du hast Recht: dieser Bug (Buck steht im englischen umgangssprachlich für Dollar) ist unglaublich, weil er Apple schon lange gemeldet wurde. Ich will nicht wissen, wie viele nicht-öffentlich gemachte Bugs Apple auch verschlampt. Ansonsten: Windows ist allein schon durch seine Verbreitung anfälliger für Schadprogramme. Das bedeutet nicht, dass es dadurch ein schlechteres Betriebssystem ist. Ist es (noch), aber das hat weniger mit Sicherheitsaspekten zu tun. Lustig finde ich persönlich immer wieder, wie Apple hier ständig in Schutz genommen wird, als wenn Ihr nicht auch einen Haufen Kohle für ein Premiumprodukt abgedrückt hättet.

Kann ein wissenser erklaeren wie das moeglich ist … ist doch horror, jede app die du installierst kann alle deine ios und mac pwd auslesen.

Ist das ein nsa kniefall?

Das ist doch ein absolutes horror ding warum verklagt niemand apple, da kannst reich werden.

Weil Du, bzw, alle deren AGBs abgenickt hast, in denen sinngemäß steht, dass Apple keinerlei Garantie für die Funktion ihrer Software gibt… ;)

AGBs sind wie Frauen.

Am Anfang versucht man sie zu verstehen, später wird nur noch zugestimmt.

/

Ich habe heute Morgen versucht das Update auf einem Mid-2010 Mac Pro zu installieren und bekomme dann die Nachricht, dass zuerst ein Firmware Update ausgeführt werden muss. Der Mac wird ausgeschaltet und soll anschließend neu gestartet werden. Dann kommt einfach die selbe Meldung noch einmal, nach dem erneuten Ausschalten wieder und so weiter und so weiter. Gottlob funktioniert das alte System immer noch, aber ich stehe irgendwie vor einem Rätsel!

Und jetzt kann man sich Gedanken machen warum nichts dagegen getan wurde? Wo wird das meiste Geld gemacht? Im AppStore! Also immer schön im AppStore kaufen!!! Keine bösen Programme aus Netz laden!!!

Diese Lücke kann auch von signierten Apps ausgenützt werden….

Selber Schuld, wenn man sine Passwörter einer Cloud bzw. Keychain anvertraut. Viel sicherer ist immer noch, dafür einen (lokalen) Drittanbieter zu nutzen oder klassisch per Hand auf nem Zettel notieren :)

Seit Apple angefangen hat Kinderspielzeug herzustellen wird es immer Wurmstichiger. Alles überflüssige entfernen und die Preise verdoppeln könnte die Geräte bestimmt wieder zuverlässiger werden lassen ;)

Die haben die Preise schon verdoppelt und kaschieren das mit allerlei Überflüssigem. Solange das Zeug gekauft wird und sich genügend Foristen als Anwälte Apples gefallen und die Finger wundschreiben, wird das auch nichts mehr. Funzt doch.