Flickr, Web.de und mehr:

Heartbleed-Sicherheitslücke betrifft unzählige Online-Dienste

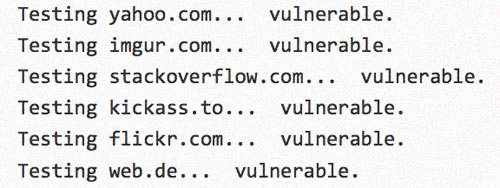

Das Stichwort Heartbleed ist euch in den letzten Tagen vielleicht schon begegnet. Kurz und knapp handelt es sich dabei um eine Sicherheitslücke auf verbreiteten Serversystemen, die zwei Jahre lang nicht bemerkt wurde und nahezu alle Webseiten betrifft, die verschlüsselte Verbindungen über OpenSSL anbieten. Ein paar Beispiele gefällig? Flickr, Yahoo, web.de, Dropbox…

Eine umfangreiche Übersicht betroffener Seiten mit Stand vom 8. April findet ihr hier. Allerdings können diese unabhängig von dieser Anzeige auch in der Vergangenheit bereits betroffen gewesen sein und entsprechende Lücken mittlerweile geschlossen haben. Konkret bedeutet dies, dass sich kaum nachvollziehen lässt, welche Informationen wann in falsche Hände gelangt sind. Experten sehen in Heartbleed teils das größte bislang bekannte Sicherheitsproblem überhaupt. Es ließ sich dadurch nicht nur vermeintlich verschlüsselter Datenverkehr live im Klartext mitlesen, sondern die Sicherheitslücke erlaubt auch das nachträgliche Dekodieren mitgeschnittener Datenstreams.

Unbeding wichtige Passwörter ändern

Ihr werden also auf kurz oder lang auf allen von euch genutzten und betroffenen Seiten das Kennwort ändern müssen. Aber aufgepasst: Ihr dürft eure Nutzerdaten erst dann ändern, wenn der Fehler auch behoben wurde und das neu übertragene Kennwort gegen unbefugten Zugriff sicher ist. Hilfreich dabei ist momentan die oben verlinkte Liste zusammen mit diesem Abfrage-Tool.

Falls ihr Kennwortmanager wie 1Password oder LastPass benutzt, schaut ihr am besten auf den Webseiten der Betreiber vorbei. Die beiden oben genannten haben mit Blick auf das Heartbleed-Problem bereits entsprechende Hinweise und Anleitungen veröffentlicht. LastPass unterstützt euch nun mithilfe einer Liste der befallenen Seiten beim Ändern der Zugangsdaten, 1Password informiert über das Problem und die möglicherweise durch die Auslagerung auf externe Server betroffene Datenbank 1PasswordAnywhere. (via Mashable)

Also das ist doch totaler Mist in der Überschrift.

Google zB. ist als NICHT ANGREIFBAR aufgelistet oO

Dropbox ist das Gleiche.

Die tauchen zwar in der Liste auf, jedoch nur weil sie getestet wurden… Wurden aber als NICHT ANGREIFBAR!!!! gelistet.

Bist du beknackt? Die Liste war vom 08.04. also war sie vor heute definitiv angreifbar!

Welcher Glaskugel entnimmst du diese Information?

Sorry, war in der Zeile verrutscht. Korrigiert – allerdings ist damit nicht gewährleistet, dass es nicht in der Vergangenheit so war.

Wunderbärchen ;)

Richtig, Wunderlist war auch betroffen. Hat aber Ihre User informiert :P

Debian bietet einen Patch

Mit einen einfachen Update ist es nicht getan. Einfach mal ne Suchmaschibe nutzen.

Sogar Commerzbank ist angreifbar… Klasse…

Commerzbank.de ist nicht betroffen: http://filippo.io/Heartbleed/#.....erzbank.de

bzw. Commerzbank wurde „repariert“: http://www.wiwo.de/technologie.....54080.html

OpenSSL ist ein standard, die unternehmen können nichts dafür.

OpenSSL ist kein Standard. SSL ist ein Standard und OpenSSL ist eine Open Source Implementation dieses Standards. Es gibt aber noch einige andere.

Naja einer der Gründe warum ich alles lieber auf Festplatten USW Offline speichere.

Alle Webseiten sind angreifbar. Ja auch Google, Apple und sonst wer. Aber Sorgen mache ich mir deshalb trotzdem nicht.

Wie, du hast auf keiner einzigen Seite einen Account?

Web.de hat es jedenfalls verdient. Bei denen darf man online einen Free-Mail Account einrichten, der aber schriftlich mit Autoritätsnachweis gekündigt werden muss. Ganz zu schweigen von den mickerigen Content Volumen. Läuft das Mail-Fach über o. rufe ich längere Zeit keine Mails ab, löscht der Dienst gnadenlos einmal Alles.

Das Autoritätsgehabe suggeriert den Status einer staatlichen Behörde, was vom Standort in Karlsruhe noch unterstrichen wird. Der Verfassungsschutz lässt Grüßen?! Und bei denen soll ich eine rechtssichere DE-Mail einrichten?

Gmx ist da nicht besser. Neue Emailadresse, nirgendwo eingetragen, niemandem bekannt und trotzdem direkt Tonnen an Spam erhalten. Nur zahlende User können das besser eingrenzen als 14.192 Einträge in der Blacklist zu setzen wie in meinem alten Free-Account.

Löschen ist ebenso nur schriftlich möglich, Support per Mail wird nicht beantwortet, telefonisch kostet fast mehr als diverse Sex-Hotlines

Ist ja beides ja auch United Internet

Dazu gehört Web.de, GMX, 1&1 und weitere kleine.

Mich macht stutzig, dass Web.de als angreifbar gelistet wurde und GMX nicht, wo doch beide in Wirklichkeit 1&1 sind.

Also ich konnte neulich meine ca. 10 und 2 Jahre alte web.de-Adressen problemlos auf deren Website löschen. Da muß man gar nichts schriftlich machen.

Boah, das nervt, gestern hab ich 2 Std lang alle Passwörter gewechselt, weil eine E-Mail von BSI als infiziert eingestuft war….

Soll ich jetzt NOCHMAL alle ändern?!

Man man, nirgens ist man sicher und das die das auch noch aller welt erzählen wie einfach ihre Server zu knacken sind, lockt Hacker etc ja geradezu ein……. anstatt das geheim zu halten und zu beheben.

Das hab ich mir auch gedacht. Bevor das Problem gelöst ist, wird es in die Welt hinausposaunt!!!! Was soll das?

Es ist problemlos möglich, anhand des Partches der den Fehler behebt, den Fehler nachzuvollziehen. Durch diesen Patch ist das ganze überhaupt erst Public geworden. Der Entdecker hat also genau das gemacht was ihr verlangt. geheim halten, patch entwickeln, patch verteilen.

Lies nochmal den Artikel oben. Es nützt garnichts jetzt dein Passwort zu ändern. Und nebenbei sollte man eh ab und an seine Passwörter wechseln. Seitdem ich 1Passwort verwende kenne ich übrigens kein einziges Login-Passwort mehr, sonder lasse einfach kryptische Passwörter erstellen.

Mehr als das kann man eh nicht tun wenn so eine Lücke auftritt

Passwörter zu wechseln war noch nie einfacher als mit 1Password!

Hattest du ein einfaches Passw. Oder ein Wort dass man als Begriff bezeicbnen könnte?

Das ist doch bestimmt wieder so ein Zeugs von den Amis, um alles mitlesen zu können ;-)

Dachte ich auch als erstes

Hm, in den entsprechenden Listen finde ich entweder Dienste, die ich nicht nutze, aber angreifbar sind/waren oder Dienste, die ich zwar verwende, welche allerdings „not vulnerable“ sind. Bin ich folglich überhaupt nicht betroffen?

Die rechtliche Situation dürfte durchaus spannend sein, wenn sie denn mal fundiert geklärt werden würde. Wer trägt denn nun eigentlich die Verantwortung für ggf. entstandene Schäden? Der Nutzer, der brav nach Empfehlung ein sicheres Passwort über eine (angeblich) sichere Verbindung genutzt hat ohne selbst irgendeinen Fehler gemacht zu haben und der (als Laie) selbst auch gar keinen Einfluß auf die Sicherheit der Verbindungen hat? Warum? Sollten nicht vielmehr die Anbieter der Dienste, die diese Rahmenbedingungen für die Sicherheit vorgeben und bereitstellen verantwortlich und damit auch schadenersatzpflichtig sein? Wohl nicht, weil es entsprechende AGB geben wird. Aber so geht das alles einfach nicht; diese Situation der immer wieder auftretenden Sicherheitslücken ist ein einziges Armutszeugnis für die Anbieter.

Ohne es verharmlosen zu wollen: Es wird nicht das letzte Mal gewesen sein. Was heute sicher ist/scheint, muss es morgen (retrospektiv betrachtet) nicht unbedingt gewesen sein.

Man muss sich wohl auch darauf einstellen, wichtige PWs nicht halbjährlich sondern monatlich ändern zu müssen.

Das sichere Passwort von heute ist das gehackte von Morgen. Glaube es kann das Internet bald nur noch mit dynamischen Passwörtern sicherer werden. Muss wohl nur noch Erfunden, Vermarktet, Entwickelt?!? werden? Ein Externes Gerät gibt einem dann jedes mal das Passwort vor wenn man sich irgendwo einloggt. Dank NFC reicht es dann aber das Gerät an dem PC oder Phone zu halten und der 100 Zeichen lange Schlüssel ist eingegeben.

Das ganze gibt es schon und nennt sich 2 Wege Authentifizierung. Auf diese Weise lässt sich bspw. ein Google oder Dropbox Konto schützen. Bei Google wird es über die Authenticator App realisiert bei der in regelmäßigen Abständen neue Passwörter generiert werden.

Das Problem ist einfach das der Großteil auf Security scheißt, denn höhere Security steht derzeit immer einer einfachen Nutzung entgegen. Die Leute bevorzugen aber Komfort statt Sicherheit.

Es ließ sich dadurch nicht nur vermeintlich verschlüsselter Datenverkehr live im Klartext mitlesen, sondern die Sicherheitslücke erlaubt auch das nachträgliche Dekodieren mitgeschnittener Datenstreams.

Außer der Server hatte Perfect Forward Secrecy

Grundsätzlich bin ich auch für Sicherheit aber gleichzeitig auch gegen Geheimnisse. Es darf sie einfach nicht mehr geben.