Passwort-Manager auf Kundenfang

„Einfach zu knacken“: 1Password-Entwickler attackieren LastPass

Die Entwickler des Passwort-Managers 1Password nutzen die Probleme ihres Konkurrenten LastPass für Eigenwerbung. In einem Blog-Beitrag stellen sie die These auf, dass sich die Angreifer mit dem vergleichsweise geringen Einsatz von nur 100 Dollar Zugang zu einem der bei ihrem Hack erbeuteten Passwort-Tresore der LastPass-Kunden verschaffen können.

Ein Passwort alleine genügt nicht

Zunächst einmal wirkt es natürlich durchaus schäbig, wenn 1Password auf diese Weise auf Kundenfang geht. Den in dem Blog-Beitrag „Not in a million years: It can take far less to crack a LastPass password“ dargelegten Argumenten kann man allerdings nicht widersprechen. Vielmehr wiederholt der für 1Password tätige Sicherheitsspezialist Jeffrey Goldberg darin mehr oder weniger bekannte Fakten. Mit entsprechendem Aufwand lässt sich quasi jedes Passwort erraten und wenn man die von LastPass vorgegebenen Empfehlungen und das allgemeine Wissen darüber, wie Menschen ihre Passwörter erstellen, zugrunde legt, ist dies für in diesem Feld spezialisierte Menschen mit überschaubarem Aufwand zu erledigen.

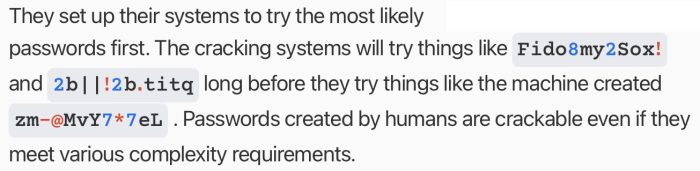

Goldberg geht bei seiner Analyse davon aus, dass die wenigsten Kunden von LastPass ihr Master-Passwort mit einem soliden Passwortgenerator erstellt, sondern stattdessen frei gewählt haben. Von Menschen erstellte Passwörter seien aber im Gegensatz zu jenen, die mithilfe von spezieller Software generiert wurden, generell vergleichsweise einfach zu knacken. Diese These untermauert Goldberg in seinem Artikel mit nachvollziehbaren Beispielen und ausführlichen Erklärungen.

1Password erfordert zusätzlichen „Geheimschlüssel“

Als Verkaufsargument für seine eigene Software führt der Sicherheitsexperte dann ins Feld, dass 1Password sich eben nicht allein auf ein einzelnes Passwort zum Öffnen der Tresore verlässt, sondern darüber hinaus auch einen sogenannten „Secret Key“ erfordert, der beim Anlegen eines Benutzerkontos lokal erstellt wird und nie die Geräte des Nutzers verlässt. Zudem werde dieser automatisch und auf Basis extrem hoher Sicherheitsstandards generiert, was ein Erraten wie im Falle der Kontopasswörter von LastPass unmöglich mache.

Warum nicht einfach offline bleiben?

Die hier für 1Password angeführten Argumente sind nachvollziehbar. Dennoch muss man sich fragen, warum das Unternehmen seinen Kunden die Möglichkeit genommen hat, ihre Daten ausschließlich lokal zu speichern. Die Kritik am Onlinezwang ist – ganz egal wie hoch die zugrundeliegenden Sicherheitsstandards sind – nachvollziehbar und auch ernst zu nehmen.

Wer nicht auf die in der Regel onlinebasierten Team-Funktionen solcher Anwendungen angewiesen ist, findet mittlerweile durchaus attraktive Alternativen für die reine Offline-Nutzung. Enpass beispielsweise schließt von vornherein die Speicherung von Kundendaten auf den eigenen Servern aus. Stattdessen kann man entweder eigene Cloud-Dienste und Server verwenden oder – unser Favorit – seine Passwörter ausschließlich lokal speichern und bei Bedarf über das heimische WLAN-Netz mit anderen Geräten synchronisieren.

Und welcher Passwort-Manager speichert nur lokal und synchronisiert über das heimische WLAN-Netz?

Bitwarden geht mit eigenem Server, der auch lokal sein kann.

Enpass geht auch über das eigene WLAN zu synchronisieren.

Enpass

Apple Password Manager wenn du iCloud sync dafür ausschaltest

Safe +

Für iPhone, iPad und Mac. Inclusive lokales Backup.

Von welcher Firma?

edv & medien, Gesellschaft für Datenverarbeitung mbH

Probsteigasse 20

50670 Köln

Deutschland

Nutze ich seit Jahren und bin zufrieden

https://apps.apple.com/de/app/safe-password-manager/id839529762

Prima, ich danke euch!

Ich nutze SafeInCloud und synchronisiere per WebDAV mit meinem NAS. Top Passwort Manager, vor allem einer ohne Abo.

Lies den Artikel doch einfach bis zum Ende….

Artikel gelesen??? XD

OneSafe

Strongbox

eWallet von ilium software. Gibt’s für alle möglichen Plattformen, PC, Mac, iOS und Android, kostet einmalig was und synchronisiert Lokal oder per Cloud wie man das will. Nutze ich seit vielen Jahren.

Ich verwende KeyPass, KeyPassX und Strongbox für meinen Passwortspeicher, der auf meinem NAS liegt. Kann man dann entweder über owncloud/nextcloud oder vpn, je nachdem wie „öffentlich“ man darauf zugreifen möchte, auch von außen erreichen.

Kann ich bestätigen: keepass(xc) auf dem Rechner, KeePassium auf dem Handy und die eigentliche *.kdbx Datei(en) lokal auf dem NAS. Funktioniert gut…

https://apps.apple.com/de/app/keepass-touch/id966759076

Keepass Touch hat einen LocalSync vom

PC übers WLAN

@“Helge“: Z.B. bei Keepass (OpenSource und längst mehrmals von unterschiedlichen Stellen gezeigt, dass es sicher ist). Im internen Netzwerk kannst du den Tresor z.B. auf einen SAMBA-Server (unter Windows Windows-Shares genannt). Allerdings (da OpenSource und von niemand kommerziell betrieben) muss man sich selbst um eine sichere Konfiguration kümmern. Per Default braucht man nämlich keine Schlüsseldatei (Inhalt ist ein Text und entspricht dem Secret Key von 1password). Dies ist vor allem empfehlenswert, wenn man wie bei 1password die Datei über das Internet bequem sharen will. Dafür legt man sie in irgendeine Cloud (bloß nicht die Schlüsseldatei, sonst macht sie kaum Sinn!). Ich nutze einen „kostenlosen“ WebDAV-Server von Telekom (Magentacloud) und synchronisiere mit dem OpenSource-Nextcloud-Client (Server erwies sich oft zuverlässig genug … nur bei Ereignissen wie „wichtige“ Fußball-Spiele, wo viele mit Magenta-TV streamen, funktioniert es ab und zu nicht oder dauert lange. Aber unter macOS & iOS-Gerät habe ich Strongbox, was auf die lokal zwischengespeicherte Datei zugreifen kann (was auch gut ist, wenn man kein Internet hat).

Das Schöne an Keepass ist zudem, dass es plattformübergreifend ist. Also bei anderen Systemen greife ich mit KeepassXC (auch OpenSource) auf den Tresor zu. Und nach Erfahrung synchronisieren sich Änderungen bei funktionierender Synchronisation eigentlich sofort mit anderen Geräten, die den gleichen Tresor geöffnet haben (somit meine Befürchtung, dass dies nicht wie bei 1password geht, zum Glück doch nicht wahr wurde).

Manche schwören auf Bitwarden, aber unlängst wurden bei Überprüfungen bekannt, dass es Bedenken gibt bei den z.B. in Firefox & Safari nötigen Plugin/Addon/Erweiterung gibt. Aber evtl. sind diese schon behoben oder werden bald behoben. Der Vorteil ist dann, man muss sich nicht um die Synchronisation kümmern. Ob man dort eine Schlüsseldatei anlegt oder ein Secret Key nutzt, weiß ich nicht. Dasselbe gilt bei Enpass (obwohl ich dort für iOS und Android beide Clients gekauft hatte, nutze ich es doch nicht, da nach dem Umstieg von 1password auf Keepass sich dies als gute Alternative erwiesen hat).

Der Cloud Zwang von 1Password nervt mich, ich hätte gerne weiterhin einen lokalen Store. Der WLAN-Sync funktioniert 1a.

wahrscheinlich von allen möglichen regierungen (allen voran usa) druck bekommen und keine andere wahl gehabt als online statt wlan zu syncen?

einfach mal ne behauptung in den raum gestellt und ein ‚wahrscheinlich‘ davor gesetzt.

wenn du diese wahrscheinliche behauptung etwas mehr bekräftigen und untermauern könntest, dann wirkt dein beitrag auch seriöser. ansonsten nur populismus und platte meinungsmache.

@“Ecke“: Das ist vollkommen falsch. Wenn alles über die Cloud synchronisiert wird, müssen sie sich nicht um die lokale Synchronisation kümmern.Das macht es einfacher und senkt Entwicklungskosten, weshalb sie dies auch bevorzugen. In der USA dürfen nur amerikanische Dreibuchstabenorganisationen (wenn mit Berechtigung) per NSL (stillschweigende Verpflichtung) von der Firma verlangen, dass sie gewünschte dort vorhandene Daten hergeben. Das ist das Praktische an Ende-zu-Ende-Verschlüsselung. D.h., es kann nur verlangt werden, dass die US-Firma den Tresor hergeben muss. Nur macht dies für sie keinen großen Sinn, wenn der Tresor fehlerlos verschlüsselt ist. Nun kommt der Fakt hinzu, 1password ist aber eine kanadische Firma. Allerdings gehört Kanada zu den berühmten Five Eyes. Mir ist zwar nicht bekannt, dass Kanada bzgl. Datensicherheit spezielle Vereinbarungen hat, aber ich habe mich dort auch nicht informiert (und selbst dann, kann es eine geheime Absprache geben). USA darf von US-Firmen aber nicht verlangen, dass sie die verschlüsselten Tresore entschlüsseln, wenn sie nicht den Schlüssel dazu besitzen (das war ja das große Problem bei iCloud-Backups, was aber anscheinend irgendwann Anfang nächsten Jahres behoben werden soll … und viele iCloud-Daten kommen wie die von Apps, die in iCloud für eine einfache Synchronisation speichern, endlich auch hinzu kommen).

Also hoffentlich können sie nicht weiter wie viele Rechtsextreme Verschwörungen fermentieren.

1Password nein Danke, nur Cloud speicherung. Meine Daten haben im Netz nicht verloren. Die können mir erzählen was sie wollen. Weil ich glaube nicht an den Osterhasen. Es gibt im Netz keine Sicherheit da können die erzählen was die wollen

Was eine Verschlüsselung ist weißt Du schon? Wer schützt denn Dein heimisches Netzwerk vor Angriffen? Ach das Routerpasswort ist verschlüsselt und kann deshalb nicht geknackt werden? Dann bin ich ja beruhigt. Puh…ich habe schon gedacht da gäbe es eine Sicherheitslücke.

Meine MAC ist verschlüsselt und meine Passwörter auch. Ich habe auch geschrieben das es keine Sicherheit im Netz gibt

@“katlo Meyer“: Wenn man keine oder nur wenig Ahnung hat, dann ist es für die betreffende Person sicherer erst einmal vom Schlimmsten auszugehen. Aber zu plärren, dass es im Netz keine Sicherheit gibt, ist vollkommener Unsinn. Wer das Netz öfters nutzt und technisch wenig Ahnung hat, der/die wiegt sich manchmal in falscher Sicherheit. Aber bis zu einem gewissen Grad ist Sicherheit möglich. Absolute Sicherheit ist theoretisch zwar nie möglich, aber praktisch durchaus (gut Verschlüsseltes kann man absolut immer entschlüsseln, aber zum Entschlüsseln braucht man evtl. Millionen an Jahren … da ist man längst tot, also praktisch ist absolute Sicherheit innerhalb der eigenen Lebenszeit immer möglich).

Ach keine Sorge auch FileVault wurde auch schon geknackt < 60 Minuten.

Der Schlüssel liegt ebenfalls in der Cloud oder per Zahlencode auf Papier.

Man packt dir einer unbemerkt ne Schnüffelsoftware drauf. Und schon ist dein Mac einsehbar. Aber darfst gern weiter Träumen zwecks Sicherheit bla bla

na zum Glück geht dein Mac nicht ins „Netz“

Er schrieb MAC und nicht Mac, das sind 2 grundlegend verschiedene Begriffe.

@“Kalu“: Ach, Scherzkeks … ein verschlüsselter MAC macht im Netzwerk kaum einen Sinn … :)

@“katlo Meyer“: Aha, noch jemand, der/die technisch unwissend ist. Sie werden sich woal an Snowden erinnern, dass die Dreibuchstabenorganisation TOR schrecklich findet. Wenn sie etwas Mathematik studiert hätten (oder sich selbst damit tiefgehender beschäftigt hätten und evtl. auch speziell im Bereich Verschlüsselungen), dann wüssten sie, dass Mathematik keine Larifari-Wissenschaft ist. Natürlich ist dies ein Gebäude, das jemand einstürzen lassen kann. Aber seit Anfang der Mathematik hat sich gezeigt, dass bisher niemand das Gebäude einstürzen lassen konnte. Es ist wie durch Naturgesetze aufgebaut. Man kann sie nicht betrügen. Natürlich weiß eine Wissenschaft nicht schon alles (wäre nebenbei auch langweilig ;) ), sondern wird mit der Zeit erweitert. Es werden Thesen aufgebaut, bei denen natürlich viele versuchen sie zu falsifizieren oder zu beweisen, dass sie nicht stimmen kann. Erfahrungsgemäß gilt eine These als stabil, wenn in 20 Jahren sie niemand einstürzen lassen konnte. Dies gilt auch für die Verschlüsselung. Und deswegen hat sich die Dreibuchstabenorganisation beklagt, dass man Mathematik nicht betrügen kann. Man muss also nicht an den Osterhasen glauben, um zu wissen, dass die Aussagen von 1password absolut korrekt sein können (und schon viele namhaften Organisationen habe festgestellt, dass das Überprüfbare absolut immer mit den Aussagen von 1password übereingestimmt haben.

Eine Passwortdatenbank sollte man bedenkenlos in der Cloud speichern können. Wenn nicht, dann taugt der entsprechende Passwortmanager nichts.

Vor allem stört mich die Behauptung das man angeblich einen key nur lokal auf dem Gerät des Nutzers speichert, ohne den man keinen Zugriff auf die Passwörter hat. Wie kann das stimmen, wenn man sich per browser in sein Konto einloggen kann, in deren server, und man dort Zugriff auf die eigenen Passwörter erlangen kann, von jedem Browser?

Kann sein das ich etwas missverstanden habe, aber nach langem Durchsuchen von der 1Password Webseite, habe ich beschlossen, dem Ganzen nicht zu trauen und beim WLANsync zu bleiben.

Jede Webseite kann lokal im Browser Daten speichern. Der Secret Key kann also lokal im Browser gespeichert sein. Selbst das Masterpasswort muss nicht bei ihnen gespeichert werden, wenn es technisch so programmiert wurde (vom Server wird eine verschlüsselte Datei geschickt, die man beim erstmaligem Registrieren angelegt hatte und ihnen geschickt wurde, die nur mit dem Masterpasswort entschlüsselt werden kann und dann dessen Inhalt in Serververschlüsselung vom 1password-Server geschickt werden … damit können sie einigermaßen gut sicherstellen, dass nur du auf den verschlüsselten Tresor zugreifen darfst). Wenn du dann mit dem Browser auf dein Tresorinhalt zugreifst, verlangt der Browser dann jedes Mal einzelne verschlüsselte Dateien vom 1password-Server. Der Browser entschlüsselt die geschickten verschlüsselten Dateien und zeigt es dir lokal im Browser entschlüsselt an. Dadurch muss 1password nie das Masterpasswort und Secret Key haben, damit du die Daten entschlüsselt einsehen kannst. Wie Agile Bits vorgeht, weiß ich natürlich nicht, da es ein Betriebsgeheimnis ist. Selbst als Mitarbeiter wäre ich dann an eine Schweigepflicht gebunden.

Solche Sicherheitsmaßnahmen setzen natürlich nicht alle um, da dies einiges an Entwicklungskosten erfordert und somit die Dienstleistung nicht so preiswert anbieten können wie andere, die diese Maßnahmen nicht vornehmen.

Also technisch ist dies alles möglich, was 1password behauptet. Zwecks Plattformunabhängigkeit war ich aber zu Keepass gewechselt, was etwas mehr Arbeit und etwas Wissen erfordert, aber praktisch dann z.B. 1password in nichts nachsteht, wenn man sich um eine zuverlässige und schnelle Synchronisation gekümmert hat.

Letzten Absatz gelesen.

Enpass ist eine Möglichkeit.

Ich häte auch Angst alle Passwörter in eine App zu tun aber letztenz sehe ich das ich den iCloud Schlüsselring benutze..

Ist der sicherer oder unsicherer wie 1Password als App? Jetz wo ich eh schon nehme

@“iPhone Mann“: Das kann man mit einem absoluten Jein beantworten! :)

Es hängt davon ab, ob du 2FA aktiviert hast, das iCloud-Passwort (oder Passwort der Apple ID) sicher genug gewählt hast und ob Apple dies fehlerlos implementiert hat. Wenn all dies umgesetzt ist, dann ist es prinzipiell so sicher wie 1password. Der Nachteil ist aber, dass du dich damit in eine Plattformabhägigkeit begibst. Parallel zu Strongbox (Client zum Keepass-Tresor) frägt iOS ständig immer wieder an, ob ein Passwort auch in iCloud gespeichert werden soll. Das muss man immer verneinen, wenn man iCloud-Keychain nicht deaktiviert. Aber wenn man iCloud-Keychain abschaltet, wird man natürlich nicht mehr genervt.

Das Benutzen von iCloud-Keychain ist analog zum Nutzen der 1password-App. Und selbst wenn man nie so etwas nutzt, muss man wenigstens manuell bei nahezu allem die Zugangsdaten eingeben (wenn benötigt). Wenn aber ein Trojaner auf dem System installiert ist, kann er die Eingabe ausspionieren. Bei einer App dagegen kann es höchstens das Mastepasswort ausspionieren, falls der Trojaner sich nicht in dier Kommunikation über das soganennate „wormhole“ einklinken kann, die der Tresormanager an den Browser transferiert. Nur wenn du dann in Klartext alle Passwörter im Manager anzeigen lässt und dies der Trojaner ausspionieren kann oder der Trojaner weiß wie man eine Person simuliert und somit die Tresor App ansteuern kann, dann hat man auch damit ein Problem. Allerdings in iOS z.B. sind auch Techniken implementiert wie geschützte Ordner, in die fremde Apps nicht einsehen dürfen, und Apps nicht gewisse Funktionen von sich aus nutzen dürfen wie Screenshot-Funktion. Diese ganzen Schutzmechanismen helfen aber nicht, wenn das iOS so eine Sicherheitslücke hat, so dass der Trojaner in iOS ein Jailbreak durchführen kann.

Also absolute Sicherheit bei Computern ist leider nur sehr schwer möglich (man müsste Code formell und auch Hardware selbst auf absolute Sicherheit überprüfen … dies würde Jahrzehnte oder länger (je nach Komplexität) kosten). Klammert man diese möglichen Unsicherheiten aus, ist eine praktisch absolute Sicherheit möglich.

NO 1Password 8

1P 7 funktioniert ja auch noch

Wie lange bleibt es ohne updates sicher. Das ist die Frage.

Für das Masterpasswort also einen Passwortgenerator verwenden!? Und wo speichere ich dann dieses Passwort? Ich hoffe, mein Passwort ist sicher. Ziel war, ein möglichst langes Passwort mit Zahlen und Sonderzeichen und natürlich Text, was ich mir auch merken kann. Wenn ich mir nun aber „4hdue7e(jshnd&h§D“1“ merken soll, dann bin ich raus…

Mit ein wenig Kreativität kann man sich auch ein 20-stelliges Passwort merken. Ansonsten schreibe es auf und lege es zwischen die Salamischeiben (alternativ Tofustücke) in den Kühlschrank. Da schauen Hacker üblicherweise nicht nach.

:-D

Auch 30 Zeichen kann man sich mit entsprechender Methode merken

Ist ja ein einziges Passwort, was man sich dann nur noch merken muss

Ich habe ein von 1Password generiertes Password dort als Masterpasswort. 20 Zeichen komplett zufällig. Nochmal gleiches Spiel für mein MacBook. Also muss ich mir 40 Zeichen merken, das finde ich kein Problem mit etwas Eingewöhnungszeit. Zur Sicherheit Passwort aufschreiben und an einem sicheren Ort, zb Tresor aufbewahren.

Man kann Sätze aus seinen Leben nehmen und davon jeweils der erst und zweiten Buchstaben

Genau das meinte ich.

Solche Passwörter sind einfacher zu knacken als ihr denkt. Lies mal den Blog-Eintrag von 1Password.

Ich nehme Sätze aus meinem Leben, die niemand anders wissen kann ausser ich. Das ist nichts Verbotenes und Geheimes, aber etwas wo nur ich weiß.

Blödsinn…ein Ereignis im Leben welches nur eine Person kennt im Satz angereichert mit dem Geburtsdatum der Katze und der Unterhosengröße von Opa Karl-Heinz ist sicher. Wer soll darauf kommen?

Mit brute force ist das nun wirklich kein Problem

Mit bruteforce ist kein Passwort ein Problem wenn man unendlich Zeit und versuche hat.

Nehmt iMobileSitter zum Speichern des Masterpasswortes. Quasi nicht knackbar, da der Angreifer bei falscher Eingabe einfach andere generierte Passwörter angezeigt bekommt. Vom Fraunhofer Institut. Oldschool Design, aber super Methodik. Nutze es für meine kritischsten Passwörter und Bankdaten!

Genau das wird von 1Password als nicht realistisch kritisiert. Daher haben sie bei Cloud-Speicherung einen zusätzlichen Secret Key, sodass insgesamt deine Daten mit mindestens 128 Bit Entropie gesichert sind, egal wie schlecht dein Passwort auch sein mag.

Ich behandle Passwörter gerne wie Kindersprache/Zaubersprüche: MelasoNadadaRevakaRidoro. Jetzt nach eigenem Geschmackt mit Zahlen & Sonderzeichen garnieren. Zum Schluss verstecke ich die Zettel in der Stadt um eine Schnitzeljagd mit Gästen zu veranstalten.

KeePass, Leute. KEEPASS

Vergisst diese online Passwort Manager.

Würde da niemals all meine sensiblen Daten irgendwo in einer Cloud speichern.

Wer glaubt es wäre deswegen sicherer glaubt auch dass Zitronenfalter Zitronen falten. Es fühlt sich aber zumindest sicher an. Das ist doch auch schon was

Sag mir, dass Du vom Thema keine Ahnung hast ohne mir zu sagen, dass Du vom Thema keine Ahnung hast…

Keepass oder Bitwarden alles andere ist abzocke oder mit Tracking versehen.

Ganz meine Meinung, bin von 1Password über Enpass zu Bitwarden auf meinem lokalen Pi gelandet und seit nunmehr 2 Jahren ohne zus. Kosten sehr zufrieden.

Tracking betreibt Bitwarden mehr als 1Password übrigens viel mehr.

strongbox!

Wo ist 1Password „Abzocke“?

Ich finde 1Password immer noch super. Insbesondere die Mac-Integration ist echt klasse. Der Cloud“zwang“ stört mich nicht so sehe, ich sehe eher den Nutzen (Sync zwischen iPhone/iPad/Mac). Als RZ habe ich mir Frankfurt ausgesucht, so sind die Daten in Deutschland gesichert und es greift die DSGVO. Für ein Kanadisches Unternehmen gibt es auch keine NSA-Letter. Ich glaube auch das deutsche RZ ist besser abgesichert, als mein Heimnetzwerk.

Der Vergleich hinkt. Dein Heimnetzwerk ist auch für Hacker relativ uninteressant, während die 1PW Server auf denen zig Tresore abgespeichert sind durchaus von Interesse sein könnten.

Ein Unternehmen welches Cloudservices anbietet hat allerdings deutlich mehr Expertise in Bezug auf IT Sicherheitsarchitektur als der Hobby IT Experte zu Hause, der glaubt sein lokales Netzwerk sei sicher.

Für ein Cloudunternehmen ist es nämlich existenzvernichtend wenn sie gehacked werden. Passiert das, sind sie erledigt. Sind sie an der Börse, ist danach Feierabend, weil die US Börsenaufsicht ihnen die Hölle heiß macht. Deshalb wird immenser Aufwand getrieben damit sie keine Daten abgegriffen werden können.

Der Glaube irgendetwas wäre sicherer nur weil der Server in Osnabrück oder Nürnberg steht und ja hierzulande DSGVO greift ist wirklich putzig. Hackern aus China, Russland, Nordkorea oder aus Südosteuropa ist is es nämlich hupe wo der Server steht. Und die NSA interessiert sich auch nicht für die Passwörter vom Sparkonto von Opa-Karl Heinz. Und selbst wenn, könnten sie es sich beschaffen selbst wenn der Server auf dem Mars steht.

In Wiesbaden gibt es übrigens neben anderen Standorten weltweit einen NSA Stützpunkt.

Nein es ist zwar ein Unternehmen aus Canada aber die haben mir nicht geschrieben wo die Daten gespeichert werden. Was passiert wenn die verkauft werden. Keine Daten in der Cloud egal in welchem Land

Welche Daten soll den 1Passwort verkaufen? Bei denen liegen nur verschlüsselte Datenbanken.

Für die Käufer sind das praktisch nur eine Menge Zufallszahlen.

Wo kann man denen das RZ aussuchen?

1Password unterscheidet beim Anlegen eines Kontos zwischen 1password.com, 1password.ca und 1password.eu. Im letzteren Fall wird Amazon mit Standort Frankfurt zum Speichern der Daten genutzt.

Du kannst auf jeden Fall auswählen, dass der in der EU sein soll. Dazu nicht ein Konto bei 1Password .com sondern 1Password. eu erstellen. Woher die Info mit Frankfurt kommt weiß ich nicht.

Das ist doch Quatsch die greifen doch auch darauf zurück

Das sieht man, wenn man sich dafür interessiert wo seine Daten liegen.

im Falle von 1Password EU bei Amazon vorwiegend in FFM.

Bitwarden hat alles bei Azure in US liegen.

Nachträglich ändern ist nicht, oder?

Scheinbar doch und war mir auch nicht bekannt; als 1Password7-Nutzer, käme nun ein Umstieg eher infrage

https://support.1password.com/regions/

Es gibt drei voneinander getrennte Clouds bei 1Password:

* 1Password.com (USA)

* 1Password.ca (Kanada)

* 1Password.eu (EU)

Infos dazu unter https://support.1password.com/regions/ Dort erfährt man auch, dass die Mitarbeiter aus den USA keinen Zugriff auf die Datenzentren in Kanada und der EU haben, sondern nur auf das in den USA.

Du kannst auch den Mars als Serverstandort wählen. Außer einem guten Gefühl bringt das genau gar nichts. Die NSA hat nämlich auch Standorte in Deutschland. In Wiesbaden ist einer der modernsten, der wurde erst vor ein paar Jahren ganz neu errichtet. ;-)

Aber der Glaube versetzt ja bekanntlich Berge.

Hi Nookie. Leider keine Migration möglich:(

Ach. Migration geht doch, sehe ich gerade. Über einen neuen Account

Käptn Blaschke: Es geht nicht darum wo die NSA sitzt, sondern wo der Server steht und wo das Unternehmen ansässig ist, welches ihn betreibt. Das entscheidet nämlich darüber welche ZugriffsRECHTE die US Behörden haben. Fröhliche Hackerei steht auf einem anderen Blatt, da ist es aber auch egal, wo die NSA Standorte hat…

Warum Onlinezwang wurde bereits mehrfach an anderer Stelle erläutert. Für Leute, die Techblogs lesen, mag das fern sein, aber auch die werden irgendwann über ihr digitales Erbe nachdenken müssen. Stellt euch einfach mal vor, ihr kippt morgen um, und eure Angehörigen, die sich bisher in allem Technischen auf euch verlassen haben, sollen nun ohne euch zurechtkommen. Da ist 1Passwords-Amngebot schon zu Ende gedacht. Außerdem bezweifel ich aus eigener Erfahrung persönlich, dass die Fraktion Selbsthoster in der Praxis sicherer unterwegs ist.

Ich finde 1Passworf noch immer am Bestem und auch mit der Familie teilen

Es ist am Bequemsten und dennoch sicher, aber Keepass mit guter Konfiguration und zuverlässigem Synchronisationsserver steht 1password in nahezu nichts nach.

strongboxsafe.com soll wohl auch gut sein. Werde das auch mal ausprobieren.

Eigentlich ja. Jedoch nur ein einzelner Entwickler dahinter.

weiter kein speichern von Passwörtern über den Browser möglich.

nur direkt kompatibel mit Safari. Weitere Browser haben ein rudimentär programmiertes Addon was aber auch kein speichern ermöglicht.

Wichtig ist auch (einer der größten Angriffs-Vektoren) sich vor Phishing zu schützen.

da ist Strongbox leider ganz hinten in der Rangliste.

Das ist gelogen, hinter dieser App steckt ein Team (Link in Antwort, da dies oft automatisch eine Freischaltung verlangt, falls dieser Kommentar dies nicht jetzt schon erfordert).

Kein Speichern über Browser ist vollkommener Unsinn, da diese App nur auf den Tresor zugreift (wenn gewünscht, mit geheimen Schüssel) und bietet an direkt auf WebDAV-Server und etliche andere entfernte Speicher ohne Umwege zuzugreifen. Willst du Zugriff per Web, kannst du eine andere App oder ein Service von jemand anderen nutzen.

Und was soll dieser Unsinn, es habe keinen Schutz vor Phishing? Wenn man beim Anlegen des Tresors darauf achtet auch ein Secret Key anzulegen, dann gibt es bzgl. Sicherheit keinen Unterschied zu 1password (im Gegenteil, kann sicherer sein, wenn man quantensichere Verschlüsselungen nutzt). Was anderes kann nicht gemeint gewesen sein, oder doch? (wenn dann nur missverständlich)

Wartet doch auf Freigabe. Aber hier dennoch der Link mit der Erwähnung des Teams von Strongboxsafe selbst:

https://strongboxsafe.com/about/

Ist es auch… ;-)

1Password Version 7 speichert immer noch lokal oder Dropbox

Nein

Doch. Mache ich so. Ich habe keinen Online Account bei 1Password. Mit den alten Versionen benötigt man den weder auf iOS noch Windows Geräten.

Wenn das irgendwas nicht mehr gehen sollte, war’s das mit 1Password. Abos mache ich nicht.

Korrekt. Der einzige Grund, weshalb ich noch nicht auf Version 8 upgedatet habe. Leider wird das keine Dauerlösung sein.

Jo, und iwann gibts keine Updates mehr und du stehst ohne da… :-(

Passwortmanager und „alte Version“ ist auch eine ganz schlechte Kombi

1Password nein danke Cloud nein danke

Der Absatz mit der eigenen Meinung hätte man sich sparen können. Wirkt nicht all zu professionell.

Ich trauere weiterhin um miky. War die ideale lösung. Nun wieder bitwarden

1Password ist heil intuitiv zu nutzen und bin seit mehr als 3 Jahren Kunde. Mittlerweile mit der ganzen Familie.

Frage mich wie einige hier ihren nicht ganz so technikafinen Eltern den lokal Sync bei KeePass erklären sollen, weil das ja ach so sicher ist…

Also das Einrichten und Konfigurieren ist erstmalig etwas aufwendiger und setzt etwas Vorwissen aus (oder eine gute Recherche, die durchaus zeitintensiv sein kann). Ist es eingerichtet und konfiguriert, kann man es z.B. in i(Pad)OS wie 1password von Agile Bits nutzen. Nett ist zudem, dass man dann auch so etwas wie Family oder Teams mit mehreren Tresoren und geteilten Tresoren nutzen kann, aber dafür man 0€ zahlt (nur einmalig bei den genutzten Systemen für die Clients höhere Preise, aber einmalig und amortisiert sich in ein einem oder paar Jahren (je nach genutzten Features)).

Da sie dies offenbar nicht wissen: Apple hat seit i(Pad)OS 12 eine tiefere Integration für Passwortverwaltungsapps von Dritten implementiert und danach etwas erweitert.

Eine Frage; welchen Vorteil hat denn ein Passwort Manager ‚a la 1Password gegenüber dem integrierten von Apple (iPhone/iPad)?

Funktioniert auch auf Windows.

Von MacOS bin ich wieder weg.

1Password beste.

Danke für den Hinweis zum Cloud-Zwang von 1Password. Bin vor einem Jahr schließlich gewechselt weil ich das nicht mehr mitmachen wollte. Auch musste man sehr viel Zeit investieren, um die Macher von Features zur Erhöhung der Sicherheit zu überzeugen.

Ein Passwort-Manager sollte nach meiner Auffassung quelloffen sein, die Passwörter lokal speichern und aktiv weiterentwickelt werden. Von Lösungen, die eure Passwörter in irgendwelchen Clouds ablegen bzw. deren Quellcode nicht einsehbar ist, solltet ihr Abstand nehmen. Sensible Passwörter gehören nicht in fremde Hände, wie uns schwerwiegende Sicherheitslücken bei bekannten Anbietern (LastPass Hack, LastPass Security Incident, OneLogin Hack, 1Password Datenleak) immer wieder vor Augen führen. So viele sensible Daten an einem Ort locken unweigerlich böswillige Angreifer an, die sich darauf Zugang verschaffen wollen.

Quelle Kuketzblog

Gib doch Links, wenn sie etwas affirmieren wollen. Auf dem Blog von Kuketz finde ich nichts von einem Datenleak. Zudem, wenn Fremde gut Ende-zu-Ende-verschlüsselte Daten in ihre Hände bekamen, was wollen sie damit anfangen? Berühmte Dreibuchstabenorganisationen könnten diese Daten auch ohne Leak erlangen. Der Witz an der Verschlüsselung ist, dass es egal ist, wo sie gelagert sind und wie sicher diese Server sind (evtl. gibt es noch mehr Fehler wie heartbleedPUNKTcom). Von daher wäre es fahrlässig darauf zu setzen, dass Server sicher sein müssen.

Bisher habe ich von 1password kein einziges gravierendes Problem vernommen im Gegensatz zu LastPass, was vom technisch unwissenden Stiftung Warentest hoch gelobt wurde (erfahrungsgemäß lobten sie immer an technischen Geräten, die z.B. c’t nicht lobte – dagegen was sie lobten, waren eindeutig die besseren Geräte, weil sie auch Software und Treiber mit einbezogen).

Was sagt ihr zu msecure als Passwortmanager?

Also 1P wird mir immer unsympathischer. Hoffentlich werden die mal gehackt damit sie von ihrem hohen Ross herunter kommen und wieder auf die Wünsche der Kunden eingehen.

Auf einem hohen Ross? Nein, die geben sich mehr Mühe als Lastpass, haben dadurch mehr Entwicklungskosten und können ihr Service nicht zu sehr niedrigen Preisen anbieten. Lastpass dagegen ist egoistisch und gibt sich weniger Mühe beim Absichern ihres Systems und können daher ihre Dienstleistung zu niedrigeren Preisen anbieten. Natürlich haben sie mehr Sicherheitsprobleme, aber dass Lastpass ihre Kunden und Interessierte betrügt und nicht richtig aufklärt, was für Maßnahmen ergriffen werden müssten um die eigegebenen Daten wieder etwas abzusichern (und Kunden schon wissen müssen, welche Daten Unbekannten wegen ihrem Sicherheitsproblemen bekannt werden konnten/können), ist von Lastpass rücksichtslos und ein richtiges „Ar3chl0ch“-Verhalten. Dass Agile Bits/1password darauf mit diesem Hinweis reagiert, ist mehr als verständlich.

(Hinweis: Aus finanziellen Gründen, weil es überprüfbar sicherer sein kann und noch plattformunabhängiger ist, nutze ich Keepass mit den Clients Strongbox in iOS und KeepassXC in anderen Systemen und synchronisiere den Tresor, wenn nötig, mit Nextcloud-App über einen einigermaßen zuverlässigen Server. Ich habe noch nicht einmal als Kunde eine Abhängigkeit mit Agile Bits. Privat würde ich einem kommerziellen Anbieter momentan jedoch nur Agile Bits vertrauen. Von Bitwarden und Enpass habe ich bisher auch nichts Gravierendes vernommen und scheinen daher auch gute Alternativen zu sein. Nur von Lastpass sollte man Abstand nehmen und daher ist ihr letztes Problem eigentlich nicht so verwunderlich.)

Was spricht gegen den Passwort Manager von iOS?

Wie schon oft gesagt: Fast nichts (Einschränkung: Systeminternes wird (natürlich) oft häufiger genutzt und deshalb achten mögliche Trojaner bevorzugt darauf zumindest so ein System angreifen zu können), wenn (wie schon häufig erwähnt) man gerne im Ökosystem von Apple bleiben möchte und andere Betriebssysteme wie Linux-Distributionen nicht ernsthaft nutzt.

ich nutze Keepass – die Synchronisation erfolgt zwar über eine Cloud, allderdings kannst du bei Keypass noch eine Schlüsseldatei erzeugen, welche nur lokal liegt.

D.h. selbst wenn die Passwortdatei „abhanden“ kommt, kann die Datei selbst bei Kenntnis des Masterpasswortes nicht geöffnet werden