In Beta-Versionen bereits verfügbar

Apples „Erweiterter Datenschutz für iCloud“ kommt nach Deutschland

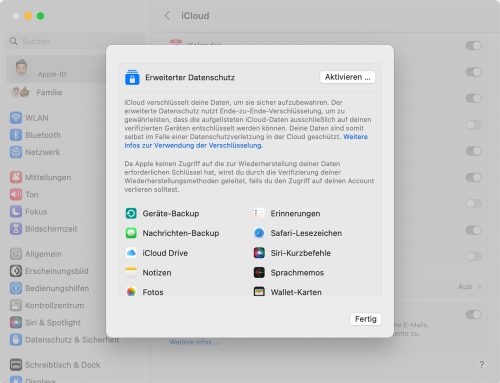

Mit den gestern für Beta-Tester freigegebenen sogenannten „Release Candidates“ für macOS 13.2 und iOS 16.3 bereitet Apple offenbar auch die Freigabe der im Dezember angekündigten Funktion „Erweiterter Datenschutz für iCloud“ vor. Beta-Tester können diesen nun in den iCloud-Einstellungen ihrer Apple-Geräte aktivieren, sobald sie die neu veröffentlichten Updates installiert haben.

Ende-zu-Ende-Verschlüsselung für iCloud-Backups

Mit dem „Erweiterten Datenschutz für iCloud“ kommt Apple endlich den langjährigen Forderungen nach, eine Ende-zu-Ende-Verschlüsselung für iCloud-Backups zu ermöglichen. Darüber hinaus lassen sich damit auch in der iCloud gespeicherte Fotos, Notizen, Erinnerungen, Sprachmemos, Safari-Lesezeichen, Siri-Kurzbefehle, Wallet-Karten und die auf iCloud Drive gespeicherten Inhalte so verschlüsseln, dass sie auch im „Notfall“ nicht mehr von Apple eingesehen werden können.

Der Hersteller weist im Rahmen der Aktivierung der erweiterten Sicherheitsfunktionen dann auch mehrfach darauf hin, dass man in der Folge selbst für seine Daten verantwortlich ist und eine Wiederherstellung durch Apple nicht erfolgen kann, wenn man beispielsweise sein Passwort vergisst.

Wiederherstellungsschlüssel oder unterstützende Person

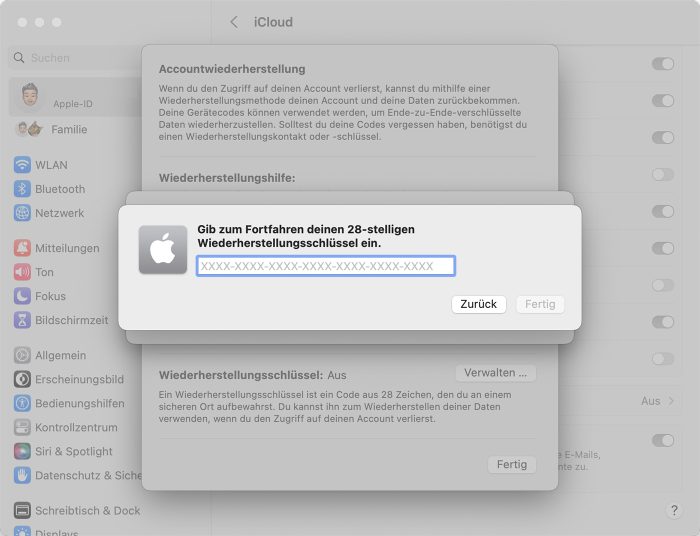

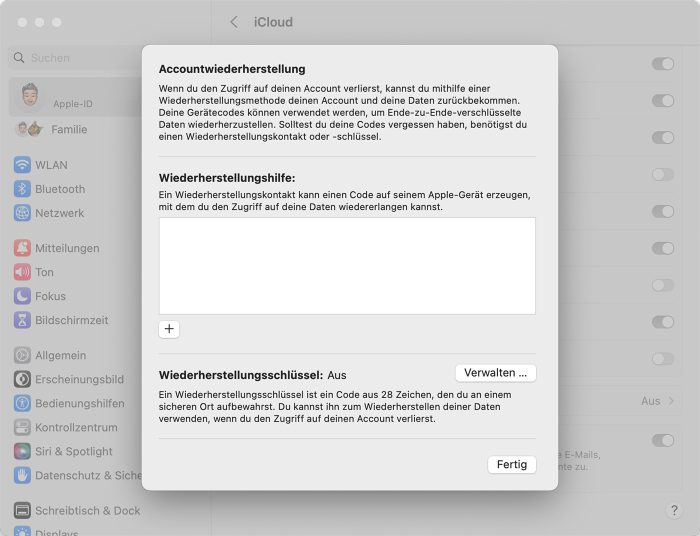

Wie zum Teil auch von vergleichbaren Diensten bekannt, kann man im Rahmen der Aktivierung der Funktion einen Wiederherstellungsschlüssel generieren, mit dessen Hilfe man die iCloud-Daten auch dann entschlüsseln kann, wenn man sein Passwort vergessen hat.

Alternativ oder ergänzend zu diesem Wiederherstellungsschlüssel bietet auch die Möglichkeit, einen Kontakt für die Account-Wiederherstellung zu bestimmen. Diese Person hat zwar keine Möglichkeit, an die Daten an sich zu gelangen (ist also nicht mit einem Nachlasskontakt zu verwechseln), kann aber quasi als „menschlicher Zwei-Faktor-Code“ eine Authentifizierung ermöglichen.

Wir gehen davon aus, dass Apple die jetzt in ihrer finalen Testversion bereitstehenden Updates für die Betriebssysteme seiner Macs und Mobilgeräte in der kommenden Woche freigibt und damit verbunden den offiziellen Startschuss für die neue Funktion gibt.

Sehr gut!

+1

Interessanterweise hat die Aktivierung bei mir vorausgesetzt, dass ich zuerst auch mein AppleTV auf 16.3 aktualisiere. Aber über mein MacBook mit Ventura 13.1 gab es keine Klagen, Aktivierung ging trotzdem.

Da sind Dinge dabei die man eh nicht in der iCloud haben sollte. Aber das ist ein anderes Thema.

Die Polizei hat eh Zugriff auf alles – Hacker vermutlich auch.

Immerhin können vermutlich die Nachbarn nicht auf alles zugreifen- die müssen schon über den Zaun schauen.

Ich könnte nicht beurteilen was ich selber besser schützen könnte, als die Cloud Infrastruktur.

+1

Kannst du deine Stammtischaussage irgendwie belegen?

Du hast Recht Du kannst es nicht beurteilen. Der Rest Deines Beitrages ist Stuss

Ja ne is klar. Der erste Schwurbelstammtischkommentar. Fakten? Oh ja, jetzt kommt dann ein „Finde es selber heraus“…

@SWERNER das ist es halt, man kann zuhause noch so viel versuchen, am Ende kriegt man es nie so gut hin wie Firmen die darauf spezialisiert sind bzw. spezialisierte Abteilungen haben. Ja, der normale Hacker interessiert sich eher für iCloud als für die private Synology, am Ende interessiert den aber auch in der iCloud deine Fotos erst mal genauso wenig wie deine privaten zuhause. Wenn es wirklich was persönliches ist, bist du zuhause sowas von schnell durch mit der Sache. Hatten mal eine Vorstellung auf der Arbeit von unserer Abteilung und es ist Wahnsinn wie schnell die beim Kollegen auf dem privaten Rechner waren (als Penetrationtest mit Zustimmung) und der war auch fest überzeugt absolut alles abgesichert zu haben.

Da sind die Aussagen von Nutzer die nur haben wollen. Am besten kostenlos und nicht darüber nachdenken was sie wo ablegen. Die Kinder des Konsumieren. Wenn dann iCloud, dann dort separat wie mit Cryptomator verschlüsseln. Aber grundsätzlich Apple oder anderen einfach so zu vertrauen ist schon sehr naiv. Aber hey nicht wundern wenn dann ein Leak rauskommt wo die Daten zusätzlich einsehbar sind.

@“SWERNER“: Vollkommen falsch!

soweit ich verstanden habe, kommt die Polizei dann an aber nur an die verschlüsselten Daten-Container. Die können nicht entschlüsseln. Wenn die Polizei dran käme, wären sie ja nicht derart verschlüsselt, dass Apple selbst auch nicht mehr helfen kann.

Wenn du der Meinung bist als privat Person kann man so schlecht verschlüsseln stelle ich dir gerne meinen Container mit Passwörter, Bankzugangsdaten, und Kreditkartendaten zur Verfügung. Verschlüsselt.

Was „man“ nicht auf der Cloud haben soll hast zum Glück nicht Du zu entscheiden

Das mag sein, man sollte aber darüber mal nachdenken. Viel Spaß dabei.

Wie hoch ist Verschlüsselungstiefe?

Das wichtigste ist, wer hat den Masterkey.

Das ist doch gerade, worum hier gesprochen wird! Bitte Artikel lesen! Denn die Daten waren schon früher Ende-zu-Ende-verschlüsselt, aber Apple besaß früher immer den Hauptschlüssel. Genau dies soll jetzt anders werden, was nicht die Metadaten betrifft.

Mit Verschlüsselungstiefe meine ich mit wieviel Bit verschlüsselt Apple?

Wissen sie, welchen Verschlüsselungsalgorithmus mit welchen Einstellungen Apple dort anwenden wird? Höhere Zahlen an Bits können schlechter/unsicherer sein als niedrigere Zahlen an Bits, wenn beim Letzteren ein besserer/sicherer Algorithmus mit besseren/sichereren Einstellungen verwendet wurde.

Soll doch „Ende-zu-Ende“ Verschlüsselung suggerieren, dass es sicher ist, könnte man auch daraus lesen, dass das Ende zuende ist, weshalb es Ende heißt und nicht Anfang :-)

clown at breakfast :-)

Alles hat ein Ende nur die Wurst hat zwei

Zitate bitte kennzeichnen. Anm.: da gab es ein passendes Lied von Karl Dall :)

Oder vielleicht doch von Stefan Remmler?

Das Sprichwort an sich ist aber schon viel älter.

Jeder weiß, dass dieses Zitat von Julius Cäsar kommt. Es waren seine letzten Worte

DREI!

Das hätte ich eigentlich seit Jahren als Standard bei Apple erwartet. Aber gut dass es jetzt kommt.

Die ganzen hochgelobten Sachen werden immer nur für die neuesten Systeme produziert – was ich als Zwang zum Hochrüsten und Neukaufen betrachte.

Was bei iOS und iPad OS noch nachvollziehbar sein kann, wegen dem kruden Betriebssystem, ist beim Mac eine Investition und bei Platzmangel wird eine Entsorgung nötig. Das widerspricht voll und ganz dem Geheuchelt von Umweltschutz und Umweltfreundlichkeit weil Apple so arm ist, dass der Verkauf überlebensnotwendig ist.

Wer Ironie findet, darf sie behalten.

Relativierend muss man sagen, dass man locker 5-10 Jahre mit einer Apple Gerätschaft arbeiten kann. Wer die Hoheit über seine Daten behalten will, pumpt eh nix in eine US amerikanische Wolke und zahlt dafür noch Geld. Von daher verstehe ich den Stein des Anstoßes nicht.

Wenn’s E2EE ist und Apple Wort hält, dass der Schlüssel nur bei dir lokal ist, dann ist es egal wo auf der Welt deine Daten liegen. Apple gibt dieses Wort und mir als Anwender bleibt nichts anderes als dem zu vertrauen. Wer dem nicht vertraut, der kann auf so vielen Ebenen keine elektronischen Geräte verwenden. Bei 100% der Menschheit minus eine Handvoll liegen alle Emails unverschlüsselt auf fremden Geräten. Da interessiert es irgendwie niemanden.

Zum Wahren von Sicherheit: Angaben reichen nicht. Absolut alles kann man entschlüsseln. Aber bei guten und fehlerlos implementierten Verschlüsselungen erfordert die Entschlüsselung ein paar Millionen Jahre.

Zu den unverschlüsselt gelagerten E-Mails: Ihnen ist offenbar nicht bewusst, wie das E-Mail-System funktioniert. Grob erklärt sind E-Mails nichts anderes als digitale Postkarten, aber mit dem Unterschied, dass darin auch Anhänge sein können (z.B. Bilder, Videos, Audios, PDFs und egal welche Dateien). Deshalb ist das lokal verschlüsselte Lagern von E-Mails nicht wichtig. Und die Aussage „minus eine Handvoll“ ist falsch, denn nahezu alle noch laufenden iOS-Geräte und die letzten Android-Geräte nutzen inzwischen eine Systemverschlüsselung, so dass man von ihren Speicherchips nicht mehr einfach Unverschlüsseltes extrahieren kann.

@Reborn

Mir ist durchaus bewusst, wie Emails durchs Internet transportiert werden. Du hast aber einen absoluten Logikfehler. Die Emails liegen nicht auf Deinem Endgerät, sondern nur anteilig und das als Kopie. Du nimmst die völlig falsche Perspektive ein, wenn wir um Verschlüsselung, hier konkret Apple, sprechen. Belies Dich mal bei Apples Dokumentation wie sie Emails speichern. Du hast auch nicht den Kern meiner Aussage erfasst. Es geht dadrum, dass die gesamte Korrespondenz der Menschen unverschlüsselt auf Servern in nicht eigenen Händen vorgehalten wird. Ist dieses Gerät von Außen kompromittiert, oder physisch zugänglich, dann können ohne Aufwand alle Emails gelesen werden. Auch kann der Hoster selbst diese lesen. Wie vor einigen Jahren bei Google passiert und rausgekommen. Deine „technische Erklärung“ ist auch nicht korrekt. Informiere Dich mal zur Transportverschlüsslung.

@“Mike“: Sie schreiben „Mir ist durchaus bewusst, wie Emails durchs Internet transportiert werden.“. Die nächsten 8 Sätze sprechen plötzlich über etwas anderes. Erst die letzten beiden Sätze beziehen sich wieder darauf. Deshalb antworte ich erst einmal auf diesen Teil und später auf den Mittelteil. Am Ende schreiben sie „Deine „technische Erklärung“ ist auch nicht korrekt. Informiere Dich mal zur Transportverschlüsslung.“. Da fällt mir auf „Oha, sie schmeißen mit Halbwissen um sich.“. Diese Transportverschlüsselung bezieht sich auf des Versenden oder Empfangen von E-Mails mit Apples Server, auf dem ein IMAP-Server wie Dovecot läuft. Dieser liefert nicht direkt, sondern übergibt es dem MTA (verbreitet ist Postfix und Courier – was Apple verwendet, weiß ich nicht … evtl. ein MTA, wie in FreeBSD Unix bereitstellt, da MacOS X/macOS/NeXtStepOS darauf basiert). Zwischen den MTAs verlief es und auch oft weiterhin unverschlüsselt. Daher sind E-Mails nichts mehr als digitale Postkarten, die jedoch komplexer sein können wegen Anhängen und Größen. Also:Sie zeigen damit ganz klar fehlende technische Kenntnis.

Nun zu ihrem anfänglichen Mittelteil: Dass E-Mails auf dem Endgerät nur anteilig auf dem Gerät liegen und nur eine Kopie sind, ist auch falsch je nach Konfiguration. Was sie behaupten, gilt in der Regel wenn man mit dem E-Mail-Client per IMAP auf die E-Mails zugreift. Ist dies per POP3, kann man einstellen, dass die heruntergeladenen E-Mails (bei POP3 immer vollständig!) nach einer gewissen Zeit vom Server auch gelöscht werden (also bei Einstellung 0 Tage, werden absolut alle E-Mails vom Server gelöscht … da kommt es darauf an, ob der Betreiber nicht hinterrücks doch die E-Mails aufbewahrt, obwohl man dies anders angewiesen hat – in diesem Fall spielt es überhaupt keine Rolle, ob jemand sich in den Server hackt, weil er/sie die älteren E-Mails nicht lesen kann, wenn der Betreiber dies tut, wofür er angewiesen wurde).

Nun zu ihrem Satz „Du hast auch nicht den Kern meiner Aussage erfasst.“. Das ist überheblich geurteilt. Mit mehr technischer Kenntnis beurteilt man ihre Aussage, dass sie mit gelagerten unverschlüsselten E-Mails die Endgeräte wie das iPhone meinten und nicht lapidar die Server. Wie gesagt, bei POP3 ist dies eben nicht so, weil sie offenbar unterstellen, es gäbe nichts anderes als IMAP.

Nun nahezu zum Ende ihres Mittelteils: „Ist dieses Gerät von Außen kompromittiert, oder physisch zugänglich, dann können ohne Aufwand alle Emails gelesen werden.“, soweit ich nun durch ihren letzten Kommentar erfahren habe, beziehen sie sich nicht auf Endgeräte, sondern die Server. Eine solche Banalität hatte ich ihnen nicht zugetraut, auch wenn ich mit ihnen vorher nicht geredet hatte. Den Unterschied zwischen POP3 und IMAP habe ich bereits erläutert, weshalb sie einsehen sollten, dass ihre Behauptung nicht 100%ig korrekt ist. Zudem kann man sie nicht einfach auslesen, wenn der Betreiber gewisse Sicherungsmaßnahmen durchgeführt hat. Es ist also möglich, aber nicht immer einfach.

Dass E-Mail-Hoster idR. die E-Mails der Kunden theoretisch lesen können, ist auch nichts Besonderes, sondern eine Banalität. Absolut jeder Hoster, der im Web Hosting-Services praktisch betreibt und verwaltet, weiß dies. Ich betreibe nebenbei auch einen Server mit Webhosting, E-Mailing und anderes. Zuletzt habe ich das Hosting auf einen anderen Server umgestellt. Da war ich tatsächlich in Versuchung zu schauen, was der Kunden über mich und dem GbR sagen, aber ich wollte ehrlich bleiben und habe dies nicht getan.

Nun zu ihrem letzten Satz im Mittelteil: „Wie vor einigen Jahren bei Google passiert und rausgekommen.“ zeigt wieder ihr gefährliches Halbwissen. Bei den E-Mail-Servern von Google konnte man immer Transportverschlüsselung einstellen. Und da gab es überhaupt keinen Fehler. Und wie der Name schon sagt, die Verschlüsselung ist zwischen dem Client und dem Server, mehr nicht. Im internen Netzwerk benutzte Google keine Verschlüsselung. Warum auch dieser zusätzliche nutzlose Aufwand, wenn niemand Fremdes eindringen kann? Und genau das ist das Problem, sie ließen einen fremden in ihr internes Netzwerk eindringen, nämlich die bekannte Dreibuchstabenbehörde.

Also sie hören Unterschiedliches, kennen nicht den genauen Kontext, aber durch ihr Halbwissen (das ist das Gefährliche) setzen sie Dinge zusammen, die real nicht zusammen gehören, aber laut ihrem Halbwissen zusammen gehören könnten.

So viel zu ihrer offenbar fehlenden Kompetenz. Sie wagen sich zu sehr hinaus in Gebiete, wo sie kaum etwas wissen und nur bruchstückhaft etwas gehört haben, aber natürlich nicht in eine korrekte Relation setzen können.

Kleine Korrektur, was ich beim Schreiben vergaß nachzuschauen: Courier ist auch wie Dovecot ein IMAP/POP3 deamon. Gmail und MSMTP sind wie Postfix weit verbreitete MTAs.

Qmail, nicht Gmail! Dieses Autocorrect …

@Reborn

Wie oben auch geschrieben. Was bleibt Dir anderes als Vertrauen? Apple wird sich keinem offenen und transparenten Audit unterziehen. Da bleibt Dir nur Cryptomator. Für den normalen Anwender aber nicht praktikabel. Und auf dem TV können dann auch keine Urlaubsfotos als Bilderrahmen durchfliegen. Mit Apples Versprechen, bekommt man E2EE mit maximalen Komfort, geräteübergreifend und voll integriert. Wer kein Komfort und Vertrauen brauch, der ist wo anders viel besser aufgehoben; eigene Datenhoheit.

@“Mike“ – nun zu ihrem zweiten Kommentar: Was haben sie denn heraus gelesen? Habe ich irgendwo geschrieben, dass man bei diesem ADP Apple nicht vertrauen darf? Auch wenn Apple in OpenSource einiges hilft (z.B. initial Drucksystem Cups eingeführt; Verbreitung von der Browser-Engine aus KHTML von KDE verursacht, was Apple als WebKit umbenannte und Google Chrome in den ersten Jahren unmodifiziert verwendete, …) und MacOS X auf FreeBSD Unix basiert, sind dort einige Weiterentwicklungen, die Apple wie Microsoft (natürlich) nicht als Quellcode veröffentlicht hat.

Zum Satz „Da bleibt Dir nur Cryptomator.“: Das ist vollkommener Unfug. Verschlüsselungen sind Mathematik und dies ist allen offen zugänglich. Alternativ könnte man z.B. Veracrypt nutzen. Man könnte auch Keepass dazu missbrauchen, auch wenn die Dateiverwaltung dort prinzipbedingt etwas umständlicher ist.

Ihr nächster Satz „Und auf dem TV können dann auch keine Urlaubsfotos als Bilderrahmen durchfliegen.“ zeigt weiterhin eine ihnen verworrene Halbwissenheit. Wenn auf dem Apple TV eine App programmiert liegt, die auf den Container von Cyptomator zugreifen kann, können auf dem TV auch die Urlaubsfotos angezeigt werden

Also mit Buzzwords wie „eigene Datenhoheit“ können sie um sich her werfen, allerdings bringen sie die Wörter nicht in den richtigen Kontext. Zudem vermischen sie beinahe wahllos Verschiedenes miteinander. Dies ist zwar natürlich, wenn man sich in den Gebieten nur oberflächlich auskennt, aber dann sollten sie Vorsicht walten lassen und nicht mit ihrem gefährlichen Halbwissen zu versuchen andere nieder zu treten. Es gibt dann durchaus Fälle wie hier jetzt, wo sie genau das Gegenteilige bewirken.

@Reborn

Ich glaube du bewegst dich hier mit deinen wissenschaftlichen Abhandlungen am Thema vorbei. Hier geht es darum, das wir Anwender eine einfache Möglichkeit im OS bekommen mit einem Button die Daten maximal für andere unzugänglich zumachen und selbst dabei so bequem wie möglich zu sein. Zeig mir mal wie deine Fotos als Screensaver übers Apple TV fliegen ohne Fotos. Mensch, Cryptomator ist ein Nennung für eine Anwendung, die Anwender Zugang in die verschlüsselte Cloud bringt ohne wie du Akademiker zu sein. Ich drücke uns die Daumen. Du und ich, wir werden beide durchs Leben kommen. Ich bin fest davon überzeugt :)

@“Mike“: Nein, sie behaupten, sie wissen wie das E-Mail-System funktionieren und bezeichnen mich als technisch Unwissenden, als ich versuche grob vereinfacht zu erklären, dass E-Mails sowieso nur digitale Postkarten seien. Dann streuen sie sinnlos irgendwelche technischen Begriffe ein, weil sie meinen, dies beeindruckt mich und ich verstehe diese Begriffe auch nicht. Sie haben damit dann hoch gepokert, also müssen sie dann auch ertragen, wenn sie alles verlieren. Jetzt haben sie wenigstens eingesehen, dass ihre wirren Erläuterungen tatsächlich nur wirr waren und nichts erklärten, aber versuchen nun abzulenken, dass alles nicht das Hauptthema des Artikels sei, obwohl sie vorher abgelenkt hatten und versucht hatten mich als technischen Laien darzustellen.

Wie gesagt, wegen meiner altruistischen Veranlagung gebe ich ihnen den Rat nicht mehr so hoch zu pokern. Oder ihnen ist ihr Ruf vollkommen egal.

@“Mike“ – speziell zu ihrem angegebenen Cryptomator: Was soll dieser Unsinn, wie das gehen soll ohne Bilder? Was glaube sie, was der Cryptomator ist? Natürlich muss man die Bilder in den „Cryptomator“ gesteckt haben. Das macht man mit dem iPhone und App in Apple TV liest das aus. Wo soll das Problem sein? Ich fürchte, sie wissen überhaupt nicht, wie Cryptomator funktioniert. Auf die „Cloud“ haben natürlich beide Geräte Zugriff, was laut ihnen nicht der Fall ist? Erläutern sie doch bitte, was sie mit dieser wirren Äußerung meinten.

Übrigens: Man muss nicht ein Akademiker sein um dieses Wissen zu erwerben. Fast jedes hier erforderliche Wissen hatte ich vor dem Studium oder nebenher erworben, aber nicht im Studium. Im Studium erlernt man allerdings gezielt Fundamentales, wodurch gewisse technische Erläuterungen verständlicher werden wie der Aufbau von Verbindungen zwischen den Hosts (also Computer, Mac, PC, Server, Client, … bzgl. Verbindungsaufbau in Netzwerken ist dies bei allen gleich …), aber auch dieses Wissen kann man problemlos selbst erwerben.

@Reborn

Entspanne dich mal :)

Ich schrieb den TV als Bilderrahmen verwenden.

Du redest von Bilder ansehen. Also hast du mich nicht verstanden.

Fotos ist eine App auf dem Apple TV und sonstigen Apple Geräten.

Du redest von „Bilder“?

Wie also mache ich außerhalb dem Apple Ökosystem also einen Bilderrahmen, der permanent aktuell ist und jetzt die Bilder E2EE online vorgehalten werden.

Ich komme nachhause und der TV an der Wand lässt Erinnerungen laufen.

Dank HomeKit, Fotos und Apple Synchronisation.

Zeig mir das bitte mal mit Cryptomator etc.

Mit deinem super Fachwissen mühelos möglich.

Normale Anwender stecken halt einfach ihr Apple TV und richten sich ne HomeKit Szene ein.

Und schon haben sie einen digitalen Bilderrahmen.

Du redest halt von was anderem.

Der Initiale Post:

Wir Anwender, inklusive mir, sind auf einmal alle auf E2EE fixiert, ob wohl unsere gesamte Korrespondenz in fremden Händen offen liegt.

Lies das mal. Das habe ich geschrieben.

Und du machst hier eine Dissertation draus.

Aber danke für das Lächeln, das du mir gezaubert hast mit Pokern und alles verlieren usw. danach war ich leider geistig raus. Schönen Abend :)

Umweltschutz ist zwar gut aber anscheinend fehlt hier das Grundverständnis eines Unternehmens…

Für ein Unternehmen gibt es keine höhere Priorität als Gewinn zu maximieren. Wie stark diese Maximierung wird hängt dann von der Gewichtung der ESG Punkte ab. Im Marketing wird zwar gerne so getan als gäbe es nichts wichtigeres als gutes ESG aber es ist halt am Ende nicht mehr als Marketing.

Aber Paul_Fridolin,

ganz so ist es ja nicht: Hier handelt es sich ja um neue Funktionen. Als Du Deinen Mac gekauft hast, gab es das noch nicht. Problematisch wäre es, wenn Funktionen, die es zum Kaufzeitpunkt Deines Macs gab (und die für Dich vielleicht sogar kaufentscheidend waren) verschwinden würden.

Wenn aber neue Funktionen dazu kommen, dann kannst Du ja nicht auf die gehofft haben damals beim Kauf. Insofern wird Dein Rechner nicht weniger nutzbar, wenn eine neue „hochgelobte“ Sache auf Deinem älteren Mac nicht nutzbar ist. Er kann das, was er immer schon konnte. Nut halt nicht mehr.

Es ist schade, dass Metadaten anscheinend nicht geschützt werden, aber es ist noch immer besser als gar nichts. Link in Antwort als Quelle zu der Info Metadaten (weil dies häufi automatisch eine Freigabe von den Blogbetreibern verlangt).

Zumindest bei iMessage Kampmann mit Metadaten nichts anfangen.

Meine Antwort zu mir mit dem Link wurde nicht freigegeben (übersehen?). Naja, ich versuche es noch einmal.

Finde ich super, freue mich.

Schade das Apple uns so belügen darf, und das immer noch ungestraft❗️

Man sehe sich den YouTube Canal von Louis Rossmann an:

MacOS phones home previewing local image files w/ iCloud & analytics turned off: WHY??

Oder direkt den Blog von Jeffrey Paul.

Hier schildert er wie Apple versucht trotz gegenteiliger Behauptung zugriff auf seine Vorschau-Bilder zu bekommen.

Obwohl er keine Apple ID Besitz und infolge dessen auch keinen Apple Dienst nutzt, versucht das MacOS die Vorschau-Bilder an Apple zu schicken❗️

!!!!!11!1elf

Schon irgendwie Strange, dass Apple hier ein Stück ihrer gerne geliebten Unf gelebten Bevormundung aufgibt…

ich begrüße es. Hoffentlich war das nicht der Anfang.