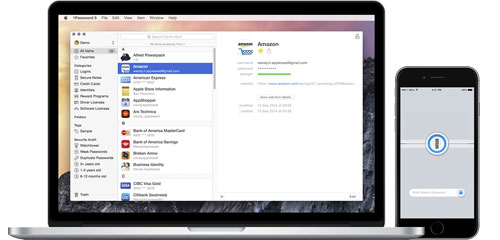

1Password reagiert auf Kritik: OPVault-Verschlüsselung wird Standard

Die Entwickler von 1Password gehen in einem Blogbeitrag auf die Kritik des Microsoft-Entwicklers Dale Myers ein. Dieser hat sich an der Tatsache gestört, dass bei der Verwendung von 1PasswordAnywhere – einer Option für die Nutzung von 1Password an fremden Computern – zwar die Anmeldedaten selbst verschlüsselt seien, Metadaten wie die Adresse einer Webseite, auf der man sich über 1Password angemeldet hat, jedoch nicht.

Dale selbst macht klar, dass es sich dabei um keine gravierende Sicherheitslücke handelt und er 1Password auch weiter benutzen wird, Verbesserungspotenzial aber durchaus gegeben sei. Im Zentrum der Kritik befindet sich die Schlüsselbunddatei im sogenannten AgileKeychain-Format.

Die 1Password-Entwickler erklären nun, dass die fehlende Verschlüsselung der Metadaten historische Gründe hat. Mit Rücksicht auf die damals noch deutlich schwächere Rechenleistung der 1Password-Clients, habe man zum Zeitpunkt der Entwicklung im Jahr 2008 nur die Login-Daten selbst verschlüsselt.

Mit OPVault besteht parallel dazu aber bereits seit 2012 ein Format, das die von Dale kritisierten Missstände behebt. Mit Blick darauf, dass viele Nutzer allerdings auch noch Geräte mit älteren Versionen der Anwendung betreiben, habe man auf den Zwang zum Formatwechsel verzichtet und OPVault nur dort aktiviert, wo Inkompatibilitäten ausgeschlossen werden können. Konkret nutzt OnePassword das neue Format beispielsweise schon bei der Synchronisierung über iCloud, während beim Sync über Dropbox noch die alte AgileKeychain verwendet werde.

Den Entwicklern zufolge ist eine generelle Umstellung auf das neue Format bereits mit einer der kommenden Versionen für Mac und iOS geplant, Android soll ebenfalls bald folgen. Unter Windows wird OPVault in der aktuellen Beta-Version bereits als Standardformat genutzt.

Wer nicht auf das Update warten und eigenhändig von der AgileKeychain auf OPVault umstellen will, findet auf den unten verlinkten Seiten eine Anleitung. Allerdings solltet ihr dann keinesfalls mehr ältere Versionen der Software verwenden. 1Password 3 für Mac, 1Password 4 für iOS, 1Password 1 für Windows und 1Password für Android benötigen unbedingt noch die AgileKeychain. Wie eingangs bereits erwähnt hält sich die Gefährdung in diesem Zusammenhang auch stark in Grenzen, somit könnt ihr wohl getrost auch den komfortableren Weg gehen und auf das offizielle Update warten.

Ich möchte nur den WLAN Sync verwenden. geht das damit auch?

Wie stelle ich das um?

Ich habe auch dir 5 für den Mac gekauft und es geht nicht.

Die Geräte werden nicht erkannt, und wenn doch, dann wird nicht synchronisiert.

@Mike hatte auch mal Probleme. Wende dich einfach an den Entwickler. Bei mir war die Uhrzeit schuld die am Mac eine Minute vor gestellt war. Seit dem habe nie Probleme mit dem WLAN Sync. Nutze auch nur den.

Bei mir geht’s einwandfrei. Nicht über MAS GEKAUFT

Danke für den Hinweis. Gerade problemlos auf OS X durchgeführt.

„keine gravierende Sicherheitslücke“? Das ist ja wohl ein Scherz.

Mit Zugriff auf diese Datei kann man ein ziemlich umfassendes Persönlichkeitskeistprofil erstellen. Welche Banken/Konten werden genutzt, welche Dienste in Anspruch genommen, was wird überhaupt verschlüsselt, welche Websiten werden besucht,…?

Google und NSA lecken sich die Finger nach solchen Daten, die hier für sie frei zugänglich und unverschlüsselt liegen.

Hallo HerrHerbst,

Alex hier von AgileBits.

Sollten einige dieser Daten öffentlich verfügbar sein, kann dies unter Umständen ein Privatsphärenproblem darstellen.

Allerdings muss ein Nutzer hierfür die Daten absichtlich öffentlich zur Verfügung stellen.

Wird die Dropbox-Synchronisierung entsprechend der Spezifikationen genutzt, müsste sich ein Angreifer zunächst Zugang zum Dropbox-Konto der entsprechenden Person verschaffen, was alles andere als einfach ist, besonders, wenn alle Sicherheitsfunktionen in Anspruch genommen werden, die Dropbox anbietet.

Ich hoffe dies erklärt, wieso wir diese Eigenschaft des Agile Keychain Formats nicht als gravierende Sicherheitslücke einstufen. Da sich die Rechenleistungssituation allerdings geändert hat, wie auch der obigen Artikel erläutert, werden wir ab das OPVault-Format als Standard einsetzen und unseren Kunden die Umstellung so leicht wie möglich machen.

Für weitere Fragen stehe ich gerne zur Verfügung.

Grüße,

Alex

– – –

Bearded Vulcan Support Technician @AgileBits

Webseite: https://agilebits.com

Forum: https://discussions.agilebits.com

E-Mail: support@agilebits.com

Bei mir funktioniert der beschriebene Workaraound leider nicht.

Es wird stets wieder ein .keychain angelegt und kein .opvault

Alex nochmal:

Wir helfen Dir gerne bei der Umstellung.

Schicke einfach eine E-Mail an support@agilebits.com und füge dem Betreff „attn. AlexH“ bei.

Ich kümmere mich persönlich darum.

Grüße,

Alex

– – –

Bearded Vulcan Support Technician @AgileBits

Webseite: https://agilebits.com

Forum: https://discussions.agilebits.com

E-Mail: support@agilebits.com

Aber ist es wiederum nicht dämlich Dropbox für sowas zu benutzen, wenn man sich schon vor der NSA schützen möchte?

Dropbox ist generell sehr vertrauenswürdig, sonst würden wir den Dienst nicht als Synchronisierungsoption anbieten.

Allerdings vertraut man im Falle der Nutzung die Daten immer einer dritten Partei an. Genau aus diesem Grund stellen wir in 1Password aber auch die WLAN-Synchronisierung als Alternative zur Verfügung.

Grüße,

Alex

– – –

Bearded Vulcan Support Technician @AgileBits

Webseite: https://agilebits.com

Forum: https://discussions.agilebits.com

E-Mail: support@agilebits.com

Ich frage mich, warum WEBDAV immer noch nicht mit dabei ist?