„Shell Shock“-Sicherheitslücke gefährdet OS X und andere Unix-Systeme

Unter der Bezeichnung „Shell Shock“ wurden eine Unix-Schwachstelle bekannt, die neben sämtlichen Linux-Betriebssystemen auch OS X betrifft. Der Fehler betrifft die die Eingabeaufforderung der Kommandozeile, die sogenannte „Bash“, und ermöglicht das Ausführen von Schadsoftware unter anderem offenbar auch beim Besuch von infizierten Webseiten.

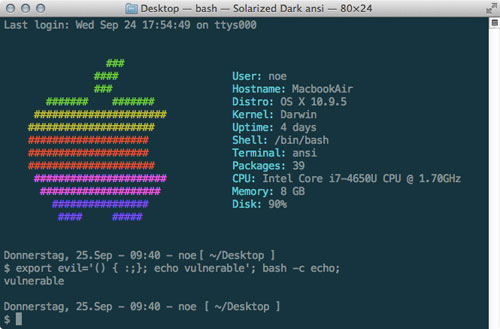

Apple hat für den als CVE-2014-6271 gemeldeten Fehler bislang noch kein behebendes Update bereit gestellt, es ist aber davon auszugehen, dass in Kürze ein entsprechendes Sicherheitsupdate für die verschiedenen OS-X-Version folgt. Eine Option, das System manuell auf den Fehler zu überprüfen besteht bereits. Ihr müsst lediglich per Terminal den folgenden Befehl eingeben:

export evil='() { :;}; echo vulnerable'; bash -c echo;

Die Ausgabe „vulnerable“ bestätigt, dass euer System angreifbar ist. Eine Anleitung um diese Sicherheitslücke zu stopfen findet sich hier, allerdings raten wir nur Nutzern mit Programmiererfahrung zum Selbstversuch (der Rest wird die Codezeilen sowieso nicht verstehen…).

Andy Ellis von Akamai Networks hält weiterführende Infos sowie Ratschläge für Systemadministratoren bereit. Wir melden es, sobald Apple ein entsprechendes Update veröffentlicht. Bis dahin solltet ihr euch vielleicht etwas weniger in den Schmuddelecken des Internet herumtreiben. Zudem ist es wichtig, dass ihr ein Auge auf für weitere bei euch eingesetzten Netzwerkgeräte werft, beispielsweise auch Router. Diese könnten ebenfalls auf Unix-Systeme setzen und entsprechend gefährdet sein.

bash the shell.

Wie habt ihr denn den coolen Banner hinbekommen?

Ich glaube, das ist das, was sich zeigt, wenn man den besagten Befehl im Terminal ausführt.

ähm…nein :)

Dann wäre es nicht schon zu sehen bevor der Befehl überhaupt ausgeführt wurde.

Ist OSXey, angelehnt an das bekannte Archey für Arch Linux ;) Siehe hier: https://github.com/Gary00/OSXey

danke.

wird es jetzt ratsam für dem Mac ein virenprogramm sich zu zu legen?

Ein virenprogramm nützt da nichts. Da dies kein Virus ist.

Nein. Es ist eine normale Befehlsausführung und vor 25 Jahre sogar so gewollt gewesen.

Das ; vor dem bash Aufruf ist zuviel. Korrekt ist:

test=“() {:;}; echo vulnerable;“ bash -c „“

Allerdings war es vor 25 Jahren ein „gewolltes“ Feature. Nur hat sich das Böse ausgebreitet.

http://m.heise.de/newsticker/m.....03305.html

Die Ausnutzung beim Besuch von Webseiten kann ich nicht sehen.

Problematisch ist wenn ich einen WebServer mit CGI über die bash betreibe oder auch wenn meine SSH aus dem Netz erreichbar ist.

Die Auswirkung auf Endbenutzer ist ziemlich… überschaubar, da Programme Zugriffsrechte auf Bash benötigen: „This vulnerability in bash allows an adversary who can pass commands to bash to execute arbitrary code.“ D.h. durch Rumsurfen mit dem Brauser passiert schon mal nichts. Es sei denn der Brauser hätte eine Sicherheitslücke welche den Aufruf von externen Programmen ermöglicht. ;-)

Hast du Browser absichtlich falsch geschrieben oder hast du das mit Siri diktiert? :D

Dummes Gemaule wenn jemand sich vertippt.

Export evil … Segr gut :D

Debian hatte in der Nacht ein Update von Bash bereits bereitgestellt…

Wie bekommt man denn diesen bunten Apfel und die Systeminformationen im Terminal angezeigt?

Mich der Frage anschließe.

Ansonsten, danke übrigens. Für den Hinweis auf das Risiko. Und schon mal vorab für die Antwort auf die Frage.

ein kleines Tool namens „archey“ ;)

Jaaa geil.. das ist es .. Danke

https://github.com/woodruffw/screenfetch-c

Heisses Banner! Veröffentlicht mal das zugehörige .profile :-)

Heisst das, dass iPads auch gefährdet sind?

@Harold:

Prinzipiell wird das iPad diese Sicherheitslücke ebenfalls haben. Aber da iOS ein geschlossenes System ist sollte dies keine Auswirkungen haben, außer es handelt sich um ein gejailbreaktes iPad, dort kann 3. Software ebenfalls installiert bzw. Shellscripte ausgeführt werden (zB. mit MobileTerminal)

Grüße

Wie verhält sich das mit Synology-Geräten? Sind die auch betroffen?